随着互联网的快速发展,网络安全问题日益凸显,网络攻击事件频繁发生。其中,HTTP慢速攻击作为一种隐蔽且高效的攻击方式,近年来逐渐出现的越来越多。

为了防范这些网络攻击,我们需要先了解这些攻击情况,这样才能方便我们对症下药,选择合适的安全解决方案。作为当前常见的网络攻击方式,慢速连接攻击导致很多企业用户的网站业务或主机服务器深受其害,下面德迅云安全就从安全角度详细介绍HTTP慢速攻击的情况,并探讨一些对应的防护措施。

一、什么是HTTP慢速连接攻击?

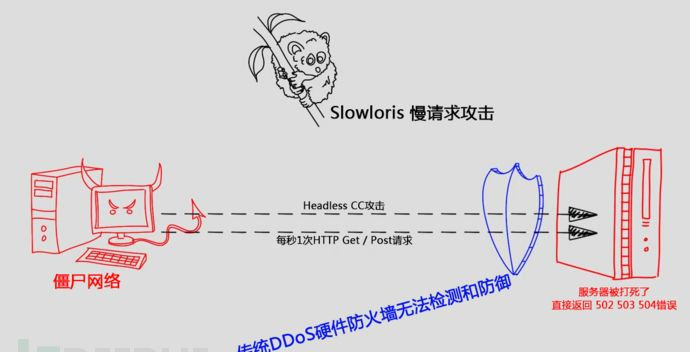

HTTP慢速攻击(Slowloris Attack)是一种利用HTTP协议特性进行的攻击方式。攻击者通过发送大量的半开连接请求到目标服务器,每个连接请求只发送少量的数据,并长时间保持连接不断开。这样,攻击者可以逐渐占满服务器的连接资源,导致服务器无法处理正常的请求,从而造成拒绝服务(DoS)或分布式拒绝服务(DDoS)的效果。

由于这种攻击方式发送的请求都是合法的,因此很难被传统的防火墙或入侵检测系统所识别。同时,慢速攻击还可以与其他攻击方式相结合,形成更为复杂的攻击链,进一步提高攻击的成功率和隐蔽性。

二、HTTP慢速攻击的特点

1、隐蔽性高:慢速攻击利用的是HTTP协议的合法特性,因此很难被传统的安全设备所识别。

2、占用资源少:每个慢速连接只发送少量的数据,因此攻击者可以使用较少的资源发起大量的攻击。

3、攻击效果显著:通过占用服务器的连接资源,慢速攻击可以迅速导致服务器性能下降,甚至崩溃。

三、HTTP慢速连接攻击原理

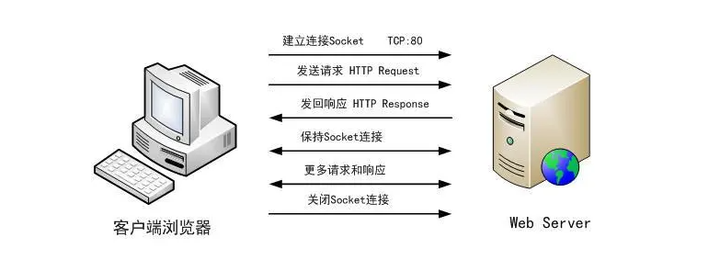

HTTP慢速连接攻击是CC攻击的变种,对任何一个允许HTTP访问的服务器,攻击者先在客户端上向该服务器建立一个content-length比较大的连接,然后通过该连接以非常低的速度(例如,1秒~10秒发一个字节)向服务器发包,并维持该连接不断开。

由于 HTTP 请求底层使用TCP网络连接进行会话,因此如果中间件对会话超时时间设置不合理,并且HTTP在发送请求的时候采用了这种慢速连接发 HTTP 请求,并维持该连接不断开,就会导致占用一个HTTP连接会话。

如果攻击者在客户端上不断建立这样的连接,服务器上可用的连接和服务器正常资源将慢慢被占满,从而导致服务器拒绝用户正常的访问请求,也就产生了拒绝服务攻击的效果。

四、HTTP慢速连接攻击种类

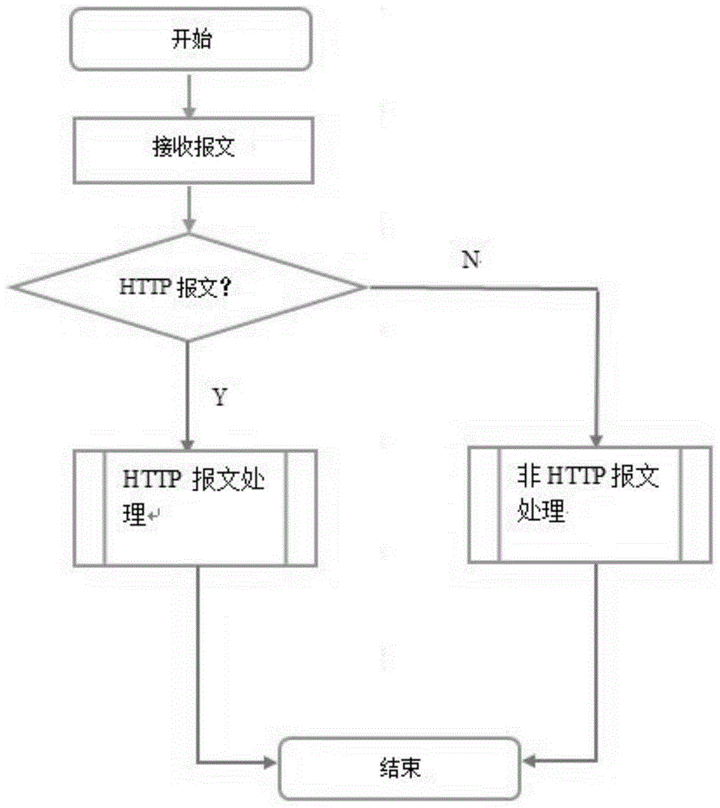

HTTP慢速连接攻击主要分为三种:Slow read攻击、Slow headers攻击、Slow body攻击。

1、Slow read攻击

攻击者建立连接后发送完整的请求给服务器端,然后一直保持这个连接,以很低的速度读取Response或者让服务器误以为客户端很忙,如很长一段时间客户端不读取任何数据,通过发送Zero Window到服务器,直到连接快超时前才读取一个字节,这样方式以消耗服务器的连接和内存资源。

2、Slow headers攻击

Web应用在处理HTTP请求之前都要先接受完所有的HTTP头部,Web 服务器在没接收到 2 个连续的 \r\n 时,会认为客户端没有发送完头部,而持续的等客户端发送数据。

攻击者就是利用了这点,对服务器发起一个HTTP请求,一直不停的发送HTTP头部,但是HTTP头字段不发送结束符,之后发送其他字段,而服务器在处理之前需要先接收完所有的HTTP头部,导致连接一直被占用,这样就消耗了服务器的连接和内存资源;

3、Slow body攻击

攻击者发送一个 HTTP POST 请求,并将总报文长度(Content-Length)设置为一个很大数值,表示要发送大量数据,服务器就会保持连接准备接收数据。

但是在随后的数据发送中,每次却只发送很小的报文(比如10-100s发一个字节),这样导致服务器端一直等待攻击者发送数据,以此消耗服务器的资源。

五、HTTP慢速攻击的防御措施

上述我们了解到了关于HTTP慢连接攻击的三种攻击方式,我们可以举个简单的例子再加强理解,比如一个餐馆,通常用餐的步骤是:点菜、用餐、付款。HTTP慢连接攻击,攻击者就像是看这个餐馆不顺眼的人,他雇佣了许多看似正常的客人进来用餐,但是做出一些不是正常用户会出的事情,结果就会发生了许多不正常的情况。

Slow read攻击就像吃完饭不离开一直霸占座位的客人,导致新的顾客无法进来就餐;

Slow headers攻击就像那种点餐犹豫不决的人,不停的说又一直说不清自己要点什么菜;

Slow body攻击就好比顾客结账,但却是从口袋一个一个摸硬币出来付款。

上面三种类型,共同特点就是:慢!想方设法地让自己的动作慢下来,在看似正常的点餐流程里面,他们总能想尽办法来拖延时间,占用资源并且长时间不释放,导致正常客人在后面排队等待,无法正常就餐。如果餐馆想正常营业,就只能通过阻止这些捣乱的顾客,清理这些点餐慢、付款慢的顾客,限定进餐时长等来解决,同理,防御这类慢连接攻击也是同样的道理。下面就来了解下HTTP慢连接攻击可以有哪些防护措施。

针对HTTP慢速攻击,我们可以采取以下防御措施:

1、限制连接数

在服务器端设置最大连接数限制,防止攻击者通过大量半开连接占满服务器资源。

2、设定超时时间

对web服务器的HTTP头部传输的最大许可时间进行限制,为每个连接设置合理的超时时间,当连接在一定时间内没有活动时,自动关闭该连接。

3、针对HTTP慢速攻击的特点,对每秒钟HTTP并发连接数进行检查,若发现如POST报文的报文头都没有结束标识等异常,断开此IP地址与HTTP服务器的连接。

4、使用安全设备

部署专业的网络安全设备,像德迅云安全的安全加速SCDN,可以进行慢连接攻击防御,对如Slow Headers攻击,可以通过检测请求头超时时间、最大包数量阈值进行有效防护,提高服务器的安全防护能力。

六、总结

HTTP慢速攻击作为一种隐蔽且高效的攻击方式,对服务器的安全和稳定性构成了严重威胁。通过大概了解了关于HTTP慢速连接攻击的相关情况,我们是可以从多个方面入手,包括限制连接数、设定超时时间、使用安全加速SCDN方案来防护处理攻击情况,确保网络环境的安全稳定。