目录

一、拓扑图

二、实验要求

三、实验步骤

步骤1:配置防火墙接口

步骤2:配置ISP

步骤3:配置交换机LSW1

步骤4:配置PC端、客户端、服务器端

需求1:针对访问DMZ区内的服务器

编辑测试需求1:

需求2:生产区不允许访问互联网,办公区和游客区允许访问互联网

测试需求2

需求3:办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务,仅能ping通10.0.3.10

测试需求3:

需求4:办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区服务器时需要使用匿名认证,市场部需要用户绑定IP地址,访问DMZ区使用免认证;

测试需求4:

编辑需求5:游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为Admin@123

测试需求5:

需求6:生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

需求7:创建一个自定义管理员,要求不能拥有系统管理功能

一、拓扑图

二、实验要求

1、DMZ区内的服务器,办公区仅在办公时间内(9:00-18:00)可以访问,生产区的设备全体可以访问

2、生产区不允许访问互联网,办公区和游客区允许访问互联网

3、办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务,仅能ping通10.0.3.10

4、办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区服务器时需要使用匿名认证,市场部需要用户绑定IP地址,访问DMZ区使用免认证;

5、游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为Admin@123

6、生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

7、创建一个自定义管理员,要求不能拥有系统管理功能

三、实验步骤

步骤1:配置防火墙接口

to DMZ:

生产区子接口:

办公区子接口:

to YK:

to ISP:

步骤2:配置ISP

步骤3:配置交换机LSW1

[LSW1]vlan batch 10 20

[LSW1]int g0/0/1

[LSW1-GigabitEthernet0/0/1]port link-type access

[LSW1-GigabitEthernet0/0/1]port default vlan 10

[LSW1]int g0/0/2

[LSW1-GigabitEthernet0/0/2]port link-type access

[LSW1-GigabitEthernet0/0/2]port default vlan 20

[LSW1]int g0/0/3

[LSW1-GigabitEthernet0/0/3]port link-type trunk

[LSW1-GigabitEthernet0/0/3]port trunk allow-pass vlan 10 20步骤4:配置PC端、客户端、服务器端

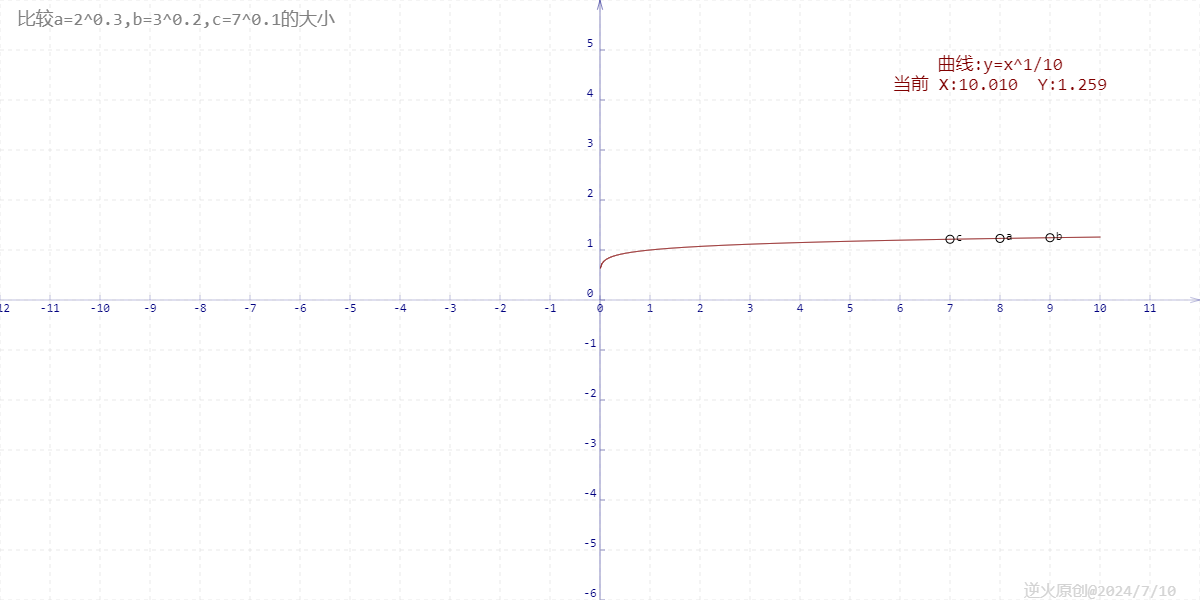

需求1:针对访问DMZ区内的服务器

办公区仅在办公时间内(9:00-18:00)可以访问,生产区的设备全体可以访问,则写两条安全策略可以满足,一条针对办公区访问DMZ在(9:00-18:00),另一条针对生产区全天访问DMZ

测试需求1:

测试需求1:

需求2:生产区不允许访问互联网,办公区和游客区允许访问互联网

默认会有一条拒绝策略,则我们只需配置允许访问互联网的策略

配置NAT策略

测试需求2

需求3:办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务,仅能ping通10.0.3.10

因为前面需求满足了办公区所有设备访问DMZ区的HTTP、FTP、ICMP服务,所以这里只用写一条拒绝10.0.2.10访问DMZ区的FTP和HTTP服务即可。

测试需求3:

需求4:办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区服务器时需要使用匿名认证,市场部需要用户绑定IP地址,访问DMZ区使用免认证;

假设10.0.2.20为研发部,10.0.2.10为市场部,则需要写两条认证策略

测试需求4:

需求5:游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为Admin@123

需求5:游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码为Admin@123

我们需要两条策略,一条安全策略拒绝游客区访问DMZ区和生产区,另一条认证策略使游客区人员登录

测试需求5:

需求6:生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

需求7:创建一个自定义管理员,要求不能拥有系统管理功能

![绝地归来!英伟达等提出JeDi:无需微调,个性化图像生成新SOTA![CVPR 2024]](https://img-blog.csdnimg.cn/img_convert/8834583b8ff5c909d1e880c9897afc82.png)

![[PM]流程与结构设计](https://img-blog.csdnimg.cn/img_convert/281209a126f737d58326b06aa7bdee76.png)