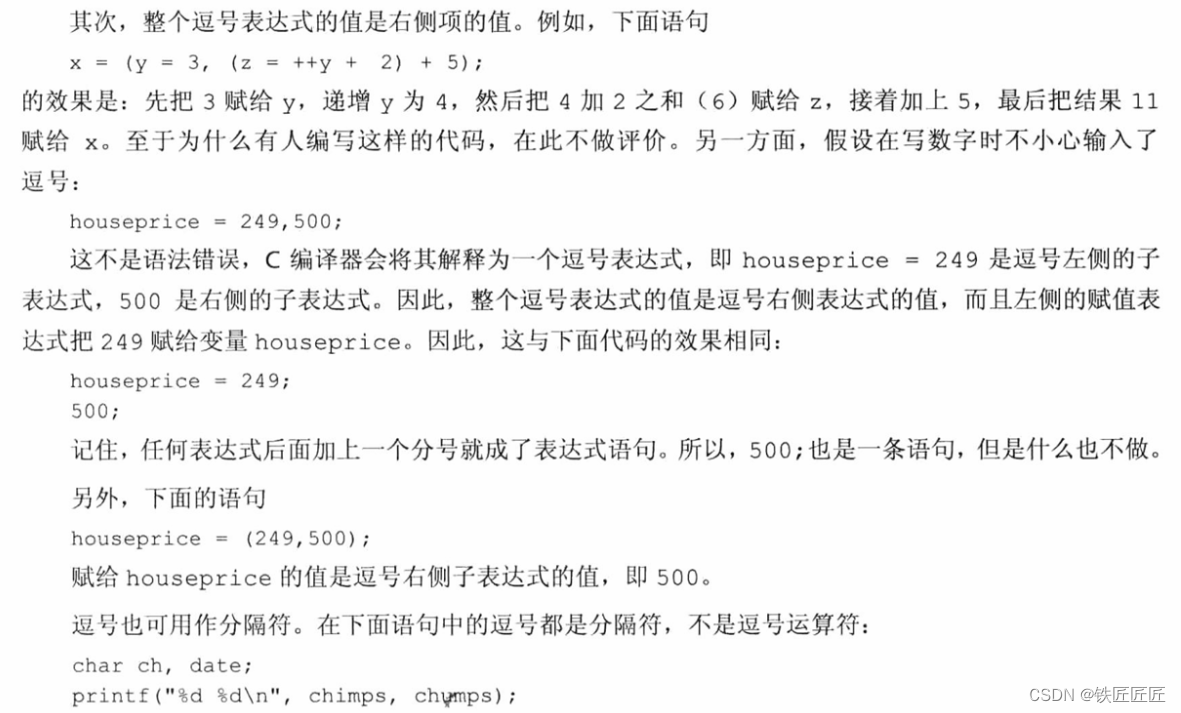

某些行业(例如医疗保健、法律和公司)的人们在通过电子邮件发送文件时通常依赖密码保护,认为它可以提供足够的安全性来防止窥探。然而,对 PDF 或 Excel 文件进行简单的密码保护并不像看起来那样万无一失。

使用密码保护文件而不加密其中的数据通常是无效的,因为它很容易被规避。当专家将密码保护称为一种安全措施时,他们通常描述的是密码是访问数据的唯一方法的情况,该数据通常通过软件或硬件加密内置了针对黑客攻击的保护。

大多数密码保护方法都使用某种形式的加密,但是在保护您的个人或企业文件免遭盗窃、丢失或黑客攻击时,软件和硬件加密之间是否有明确的选择?

“密码保护”就足够了吗?

许多办公应用程序提供了“密码保护”文件的内置选项。这些应用程序通常对文件使用软件加密来保护数据。加密级别并不总是向用户指定,用户可能不知道在密码保护之外正在使用什么安全技术。

作为参考,Windows 提供了 BitLocker 加密,它支持最先进的高级加密标准 ( AES ) 256 位,是任何人都应该坚持的软件加密基本标准。

IT 领导者重视软件加密,因为其实施成本效益高、无需专门的硬件要求,并且在需要时可以轻松获得加密软件的许可。然而,这些便利造成了一种错误的安全感,因为它们存在严重的安全缺陷并引入单点故障。如果黑客可以利用社会工程等常见攻击方法从计算机内存中提取用户密码或加密密钥或获取驱动器恢复密钥,则加密将变得无效。

此外,软件加密依赖于计算机的处理能力,这可能会在处理图像或视频等大型加密文件时影响系统性能。

最关键的是,软件加密不能防止密码猜测,通常称为“暴力”或“字典”攻击,黑客使用自动化工具在很短的时间内进行数百万次尝试。这不需要高级或昂贵的工具——许多用于删除密码和解密文件的解决方案都可以在线免费获得。

鉴于短密码(通常为八个字符左右)的盛行,以及高性能计算机每秒猜测数十亿个密码的能力,即使是经过强大软件加密的文件也可能被不良行为者快速访问。简而言之,只需一次失误或疏忽就会危及整个网络。

对于“最好有”的数据安全性还不够的环境,硬件加密驱动器是保护数据的最佳方法。

与软件加密不同,硬件加密由专用于用户身份验证和数据加密的单独微处理器提供支持。这些进程与设备的其余部分分开,使驱动器能够抵御暴力攻击,如果不对驱动器进行加密擦除,从而永远破坏数据,那么破解的难度就会呈指数级增长(如果不是几乎不可能的话)。

专用的安全处理器还意味着加密过程可以运行得更快,因为所有数据处理都是在设备上处理的,而不是在您的计算机上。

由于其组件和设计,硬件加密驱动器的成本高于软件加密选项,并且可以防止盗窃或丢失,提供更高的物理安全层。

具有精心设计的硬件加密的驱动器丢失或被盗通常不会构成数据泄露,因为尝试访问该驱动器上的数据将导致其擦除所有内容。对于遵守 HIPAA、GDPR 和 CCPA 等隐私法的公司来说,硬件加密驱动器成本的初始溢价很快就会与违规的法律和声誉成本相形见绌。

为什么投资硬件加密?

推荐基于硬件的加密有多种原因:

更难攻击:硬件加密驱动器旨在抵御攻击,能够跟踪密码尝试总数并在达到一定次数后对驱动器进行加密擦除。因此,网络犯罪分子优先考虑基于黑客软件的解决方案,将其视为唾手可得的成果。

物理和数字弹性:硬件加密驱动器增加了针对物理篡改的保护。他们使用环氧树脂在驱动器内部组件周围形成保护性密封,使其能够抵抗物理攻击。一流的 FIPS 140-3 3 级驱动器甚至具有经过渗透测试的功能,例如在达到过高温度或电压时关闭,并在启动时进行自检以检测异常情况。

便携性:硬件加密的 USB 和外部 SSD 可让您安全地将数据带出办公室,而不会产生常见风险,例如通过电子邮件将财务文件发送给会计师或律师或将敏感数据存储在云上。外部驱动器可让您在远离互联网的地方备份多达 8TB 的数据。

恢复数据

数据恢复是基于硬件和软件的加密技术的另一个区别点。随着勒索软件攻击的增加,定期备份对于数据恢复至关重要,对于所有加密选择,最佳解决方案是 3-2-1 备份策略。

3. 制作三份数据副本,

2. 制作两个不同的介质或驱动器,以防发生故障或损坏

1. 将一个驱动器存储在单独的位置。

谨慎的选择

归根结底,密码保护只能提供基本级别的数据安全。对于那些需要强大的数据保护的人来说,硬件加密应该是保护数据的首选方法。

凭借 AES 256 位加密、抵御暴力攻击的能力以及专用微处理器,它为安全专业人员和组织提供了处理敏感数据所需的增强级别,使得投资硬件加密等安全方法不仅是明智的选择,而且必要的一个。