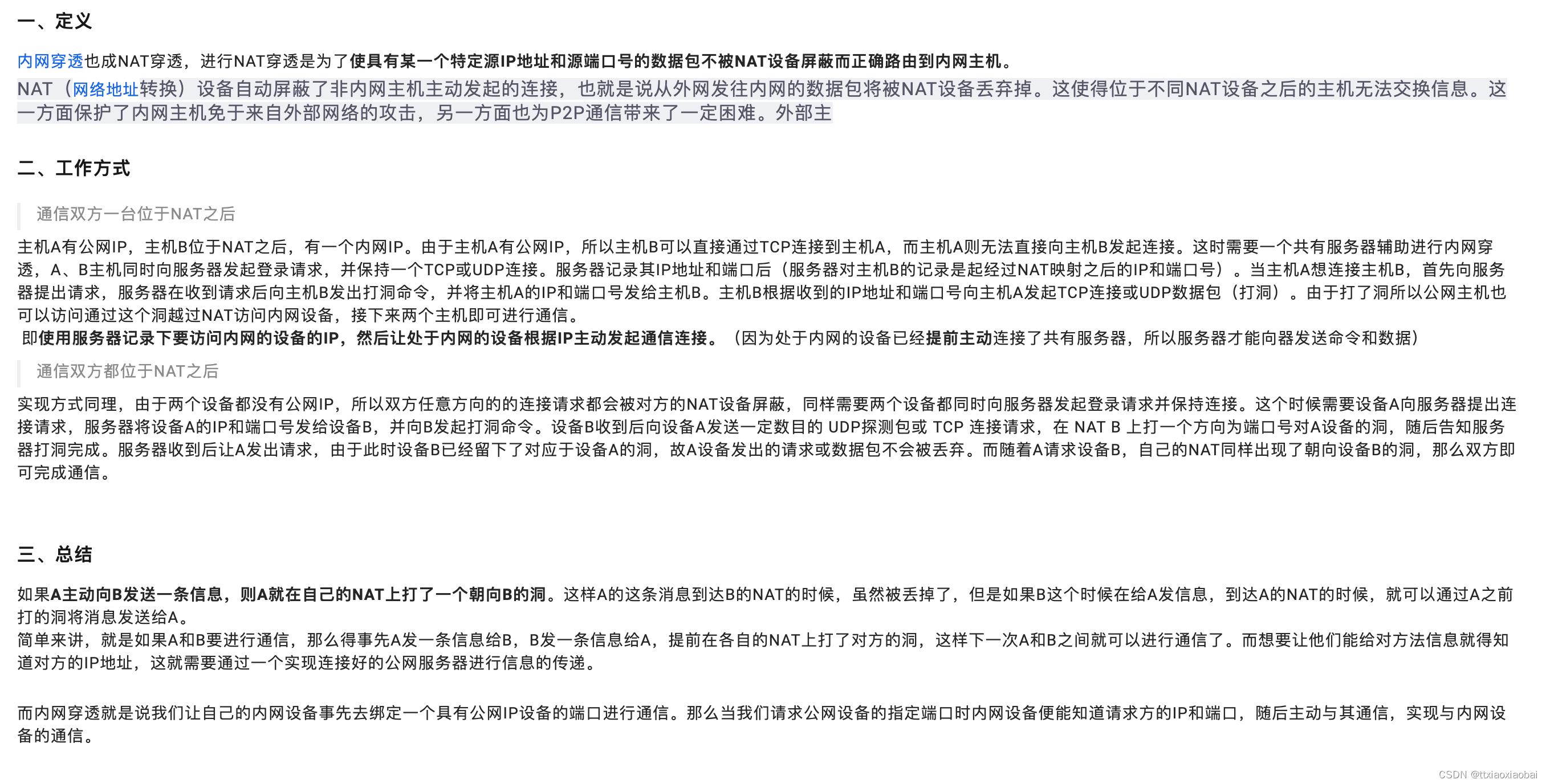

物理边界曾经是可信网络和不可信网络之间的有效分割。防火墙通常部署于网络的边缘,基于静态策略来限制网路流量。位于防火墙内部的用户会被授予较高信任等级来访问企业的敏感资源,因为他们被默认是可信的。

然而随着云计算、移动互联、物联网、人工智能、移动设备等新技术的发展,传统的安全边界变得越来越模糊,传统的边界访问控制模式局限性越来越明显。企业需满足任意员工或合作伙伴,在任意时间、地点,通过任意设备对企业任意应用进行访问的需求,但存在冒名登录、非法下载、入侵审批、敏感信息外泄等风险。各类应用系统各自为界、相互独立,缺乏统一的安全管理标准;端口开放混乱,高危端口长期暴露,带来被恶意扫描、攻击入侵的风险。内网过度信任,一旦被攻击者渗入,数据将会完全暴露,极易泄漏;且存在员工恶意窃取数据的风险。

这时,零信任SDP运营而生。零信任SDP的核心思想是“永不信任,始终验证”。它打破了传统网络安全的固定边界,将安全防护从静态的、固定的网络边界,转变为动态的、基于身份的访问控制。这意味着,无论用户身处何处,无论使用何种设备,都需要经过严格的身份验证和授权,才能访问网络资源。这种基于身份的访问控制,极大地提高了网络的安全性,降低了潜在的风险。

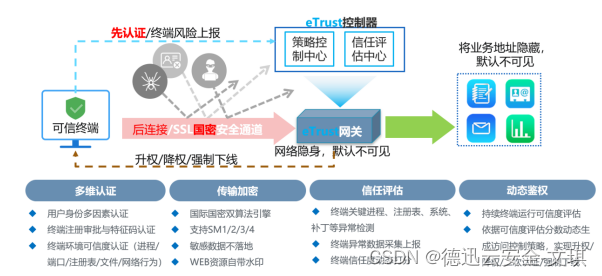

SDP-软件定义边界系统作为零信任安全接入的最佳实践之一,其边界隐身机制、安全消减网络攻击的架构、易于网络扩展的特性、极易落地实施的优点得到了大多数致力于零信任体系构建的用户偏好。软件定义边界系统,最初由CSA提出,作为零信任的最佳实践推广使用。典型部件包含SDP客户端、SDP网关、SDP控制器。

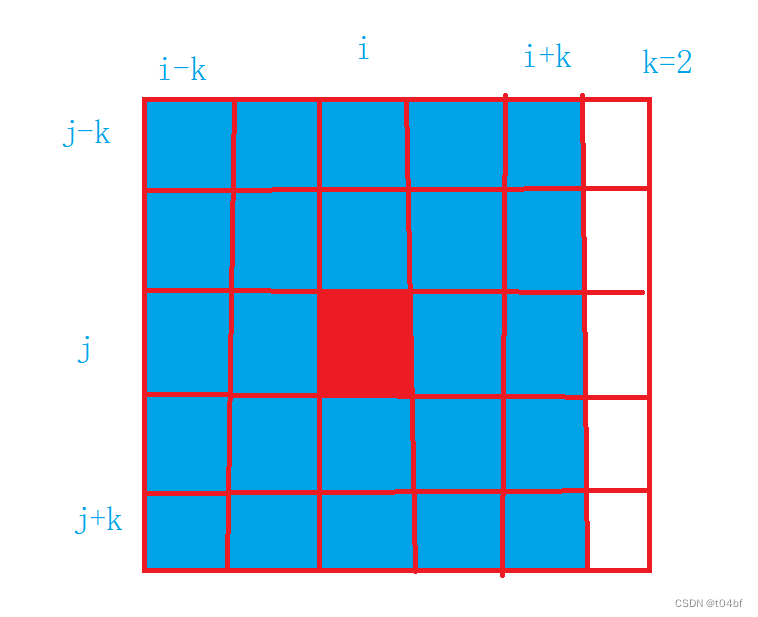

SDP客户端预置SPA单包授权种子进行敲门认证。SDP控制器和网关将对无授权的终端完全网络隐身,扫描不到任何TCP或者UDP端口。SDP客户端负责采集客户端的安全状态,上报给SDP控制器,控制器根据安全评分结果对用户的访问权限进行动态调整,触发二次认证等。SDP控制器是整个系统的决策中心,提供账号和权限管理、信任评估中心,安全策略引擎等能力。提供了安全可视化大屏,进行集中的安全连接状态展示。

零信任SDP主要的功能特点在于:

1.网络隐身:SDP可将被保护的资源隐藏,外网不可见,极大降低了网络暴露面,有效缓解多种网络攻击。

2.国际国密双算法引擎:SDP系统内置国际国密双算法引擎,符合国家密码局相关技术规范,可以通过密码应用评估检测。

3.融合一体化客户端引擎:SDP客户端内置融合EDR、终端DLP、认证、加密的系统模块,适应各种移动和国产化操作系统。

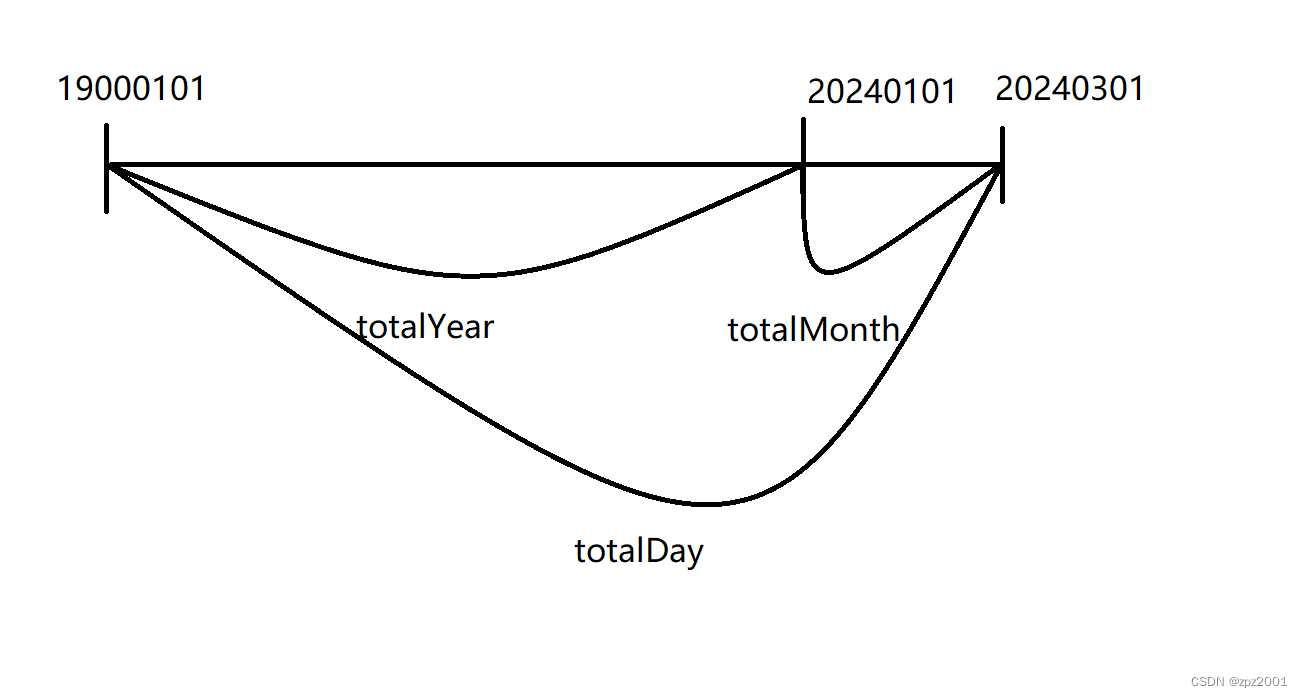

4.持续信任评估:SDP客户端实现深层次的信任评估机制,并支持对接入主体信任度打分,为生成动态访问控制策略提供决策依据。

5.动态访问控制引擎:SDP控制器可根据信任评估结果生成动态的访问控制策略,对信任度发生变化的主体执行强制下线、升权、降权等访问控制操作。

6.安全可视化展示:SDP控制器支持安全接入可视化展示,统一展示客户端在访问资源全过程的安全态势,产品防护效果等,可以作为日常运维的抓手。

可以来看下一例典型应用:

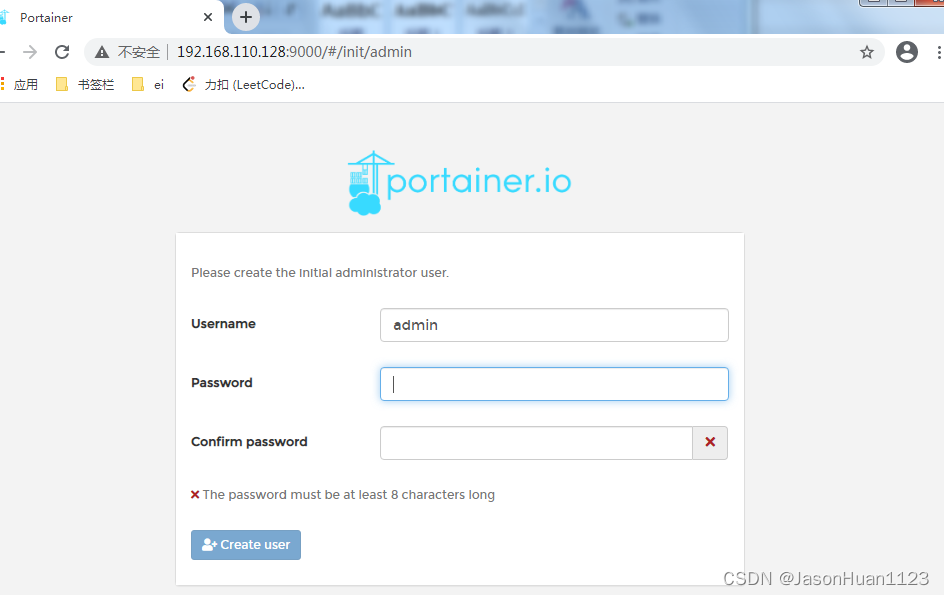

在远程办公/运维场景中,用户通过PC、笔记本、手机或PAD在外网接入,终端侧部署安装SDP客户端(根据用户需求内置EDR终端模块)。在边界接入区部署SDP控制器、SDP网关。

将所有的访问控制流量通过路由导向SDP网关,将所有应用隐藏在SDP网关后,理论上应用服务器不接收除SDP网关外的其它链接。SDP控制器在外网地址可见。SDP网关地址、端口由SDP客户端与控制器联动认证通过后按需动态开放。用户权限将根据用户身份和行为实时打分,并动态调整。

综上所述,零信任SDP作为一种全新的网络安全理念和技术架构,正以其独特的优势和潜力,引领着网络安全领域的发展潮流。未来,随着技术的不断进步和应用场景的不断拓展,SDP必将在网络安全领域发挥更加重要的作用,为企业的数字化转型提供坚实的安全保障。