实验一、入侵检测系统实验

1、 虚拟机准备

本次实验使用1台 Kali Linux 虚拟机和1台 Windows XP 虚拟机,虚拟化平台选择 Oracle VM VirtualBox,如下图所示。

2、 Snort环境搭建

实验前,先确保Kali Linux虚拟机能够访问外网,将网络模式设置为“网络地址转换”:

2.1 安装数据采集模块

(1)安装依赖项:

命令:sudo apt update

命令执行结果:

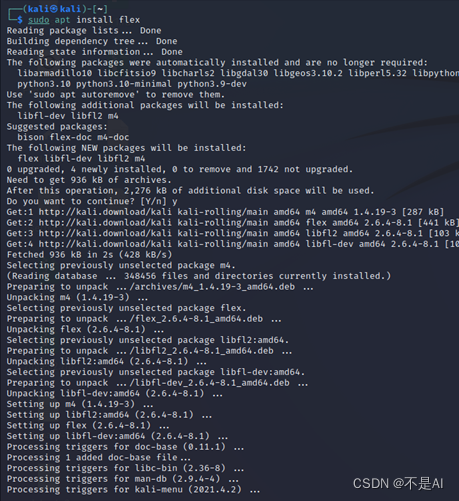

命令:sudo apt install flex

命令执行结果:

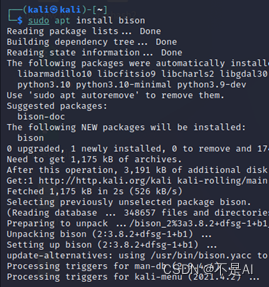

命令:sudo apt install bison

命令执行结果:

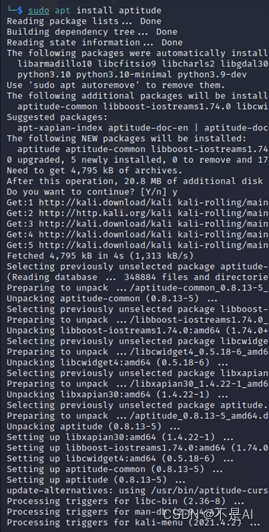

命令:sudo apt install aptitude

命令执行结果:

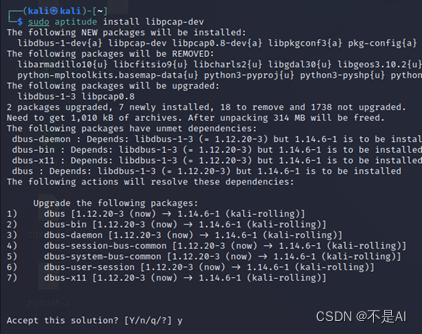

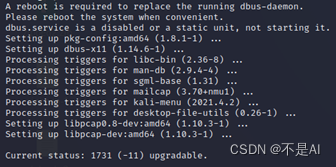

命令:sudo aptitude install libpcap-dev

命令执行结果:

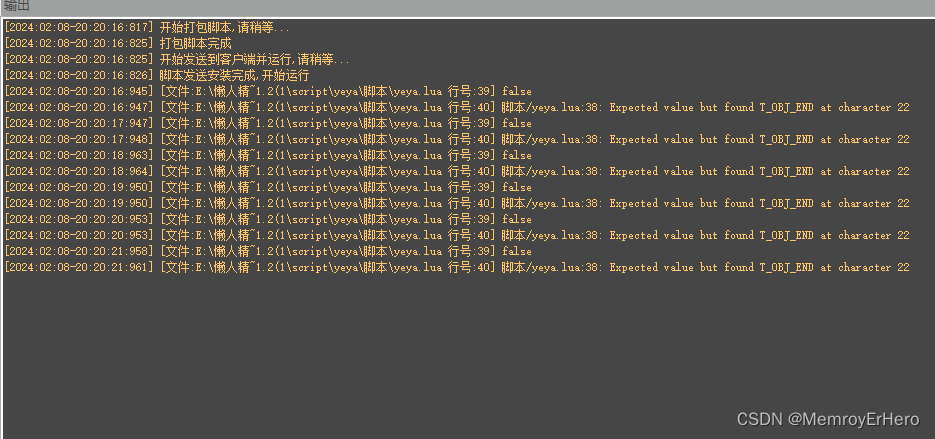

(2)安装Daq模块

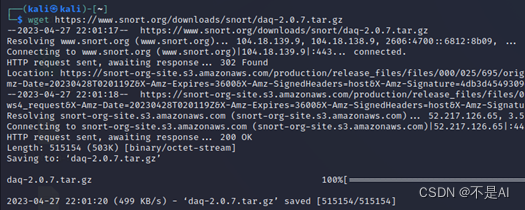

命令:wget https://www.snort.org/downloads/snort/daq-2.0.7.tar.gz // 下载安装包

命令执行结果:

命令:tar -zxvf daq-2.0.7.tar.gz // 解压缩安装包

命令执行结果:

命令:cd daq-2.0.7 // 进入解压缩目录下

命令执行结果:略。

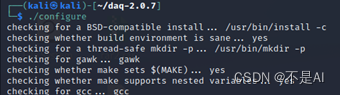

命令:./configure // 建立Makefile文件

命令执行结果:

…

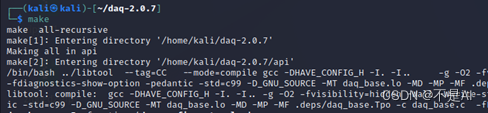

命令:make // 根据Makefile当中的默认设置进行编译的操作

命令执行结果:

…

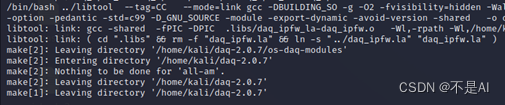

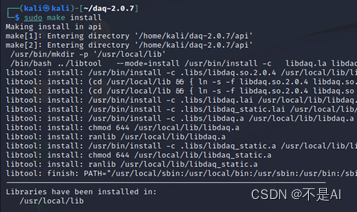

命令:sudo make install // 将编译完成的内容安装到预定的目录中,完成安装

命令执行结果:

命令:cd .. // 回到之前的目录

命令执行结果:略。

2.2 安装Snort模块

(1)安装依赖项:

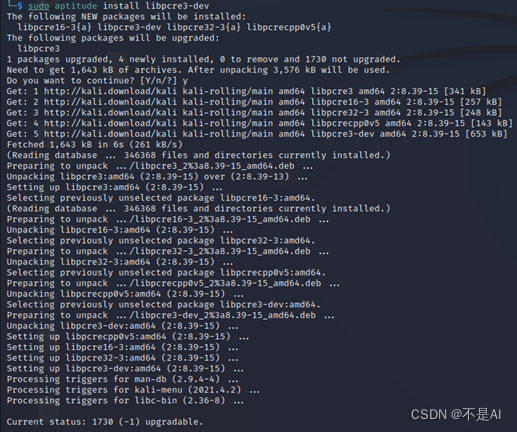

命令:sudo aptitude install libpcre3-dev

命令执行结果:

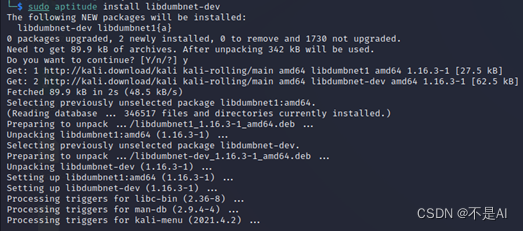

命令:sudo aptitude install libdumbnet-dev

命令执行结果:

命令:sudo aptitude install zlib1g-dev

命令执行结果: