2011年6月28日晚20时左右,新浪微博突然爆发XSS,大批用户中招,被XSS攻击的用户点击恶意链接后并自动关注一位名为HELLOSAMY的用户,之后开始自动转发微博和私信好友来继续传播恶意地址。不少认证用户中招,也导致该XSS被更广泛地传播。状况持续至21时左右。在这期间共有3W多名微博用户受到攻击。根据分析,此XSS攻击事件其实是一个利用了新浪微博的一处漏洞进行的CSRF攻击。

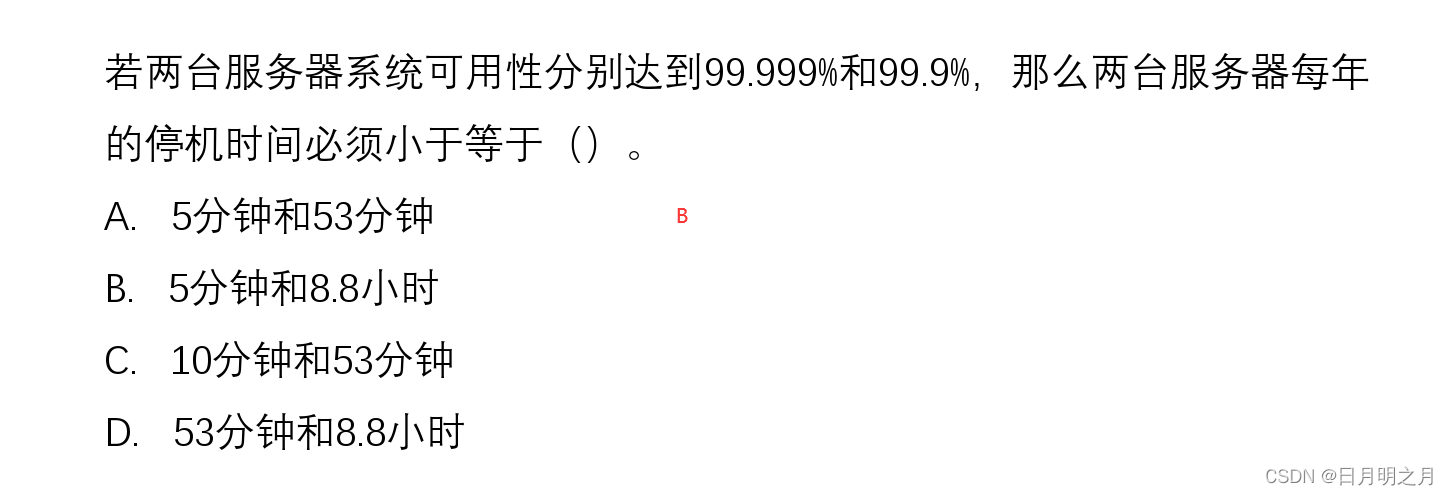

在软件开发过程中,编码安全风险常常被视为一个隐形杀手。这些风险源于不安全的编码实践,可能导致软件中存在严重的安全漏洞,使攻击者能够轻易地执行恶意代码、窃取敏感数据或执行其他非法操作。以下是一些常见的编码安全风险,大家可以来了解下。

1.注入攻击

不安全的输入验证和处理导致注入攻击,如SQL注入、OS命令注入等

2.跨站脚本(XSS)

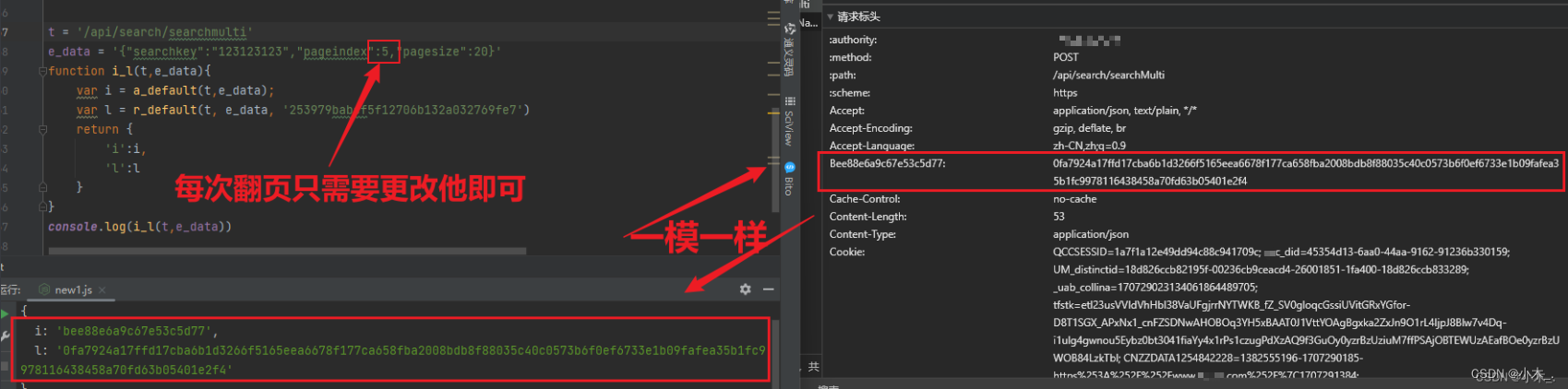

未正确过滤和转移用户输入,导致XSS攻击

3.跨站请求伪造(CSRF)

未正确实施SCRF防护,攻击在可能利用用户的身份执行未经授权的操作

4.安全配置问题

未禁用不必要的服务或未启用足够的安全性,默认的配置可能包含安全漏洞

5.敏感信息泄露

程序员在代码中可能留下敏感信息,如硬编码的密码、秘钥或调试信息

6.文件上传

未正确验证和限制文件上传类型和大小,可能导致恶意文件上传和执行

7.缺乏身份验证授权

未正确实施身份验证和授权机制可能导致未经授权的访问

8.不安全的依赖库

使用过期、有漏洞或不受信任的依赖库可能导致安全漏洞

9.缺乏日志记录

没有详细的日志记录使得难以检测和响应安全事件,异常和可疑的事件无法得到溯源,安全隐患大

导致编程安全风险的现象可以通过以下几点来判断,一有出现相同的症状建议第一时间联系服务器商或者专门的技术人员进行针对性的排查,及时处理。

1.数据被篡改

2.被未授权访问

3.页面弹出不良信息

4.目录出现可疑PHP、ASP、JSP

5.无故跳转第三方网站

如果出现这类情况怎么办,不用担心,我来为大家介绍有效的编码安全防护措施

1.强化输入验证和过滤:使用白名单验证方法,只允许已知的、安全的输入通过验证。同时,采用先进的过滤技术,对用户输入进行深度清理和转义,防止恶意代码的注入。

2.实施安全的权限管理:基于最小权限原则,为每个用户或角色分配必要的权限。同时,实施访问控制策略,确保只有授权的用户能够访问或修改敏感数据。

3.加密关键数据和通信:使用强加密算法对关键数据进行加密存储和传输,确保数据的安全性。同时,加强密钥管理,防止密钥泄露或被滥用。

4.改进错误处理和日志记录:正确处理异常和错误,避免将敏感信息泄露给攻击者。同时,加强日志记录和分析,及时发现并应对潜在的安全威胁。

5.引入安全编码标准和工具:遵循安全编码标准和最佳实践,使用安全编码工具,如静态代码分析工具、动态分析工具等,自动检测并修复潜在的安全漏洞。

6.持续集成和持续监控:通过持续集成和持续监控,及时发现并修复潜在的安全问题。同时,加强对软件供应链的安全管理,确保软件的安全性。

总的来说记住这九要六不要:

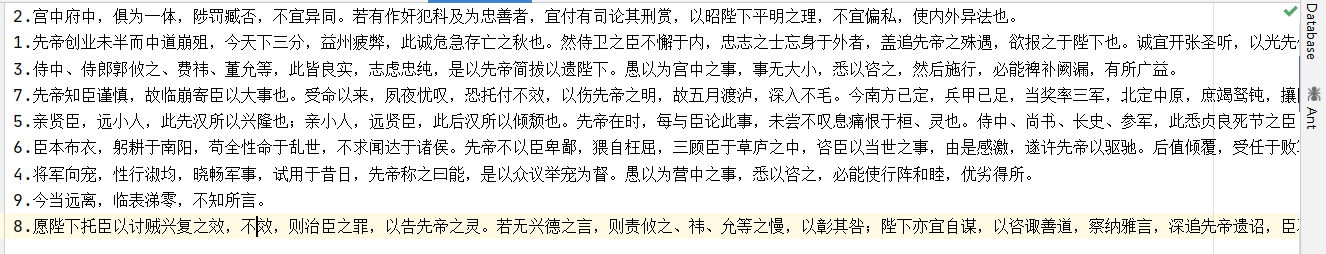

九要:

1.要对用户数据进行适当输出编码和转义

2.要使用参数化查询或预编译语句

3.要使用安全配置管理工具

4.要实施CSRF令牌来验证请求的来源和合法性

5.要对文件上传进行严格的验证和限制

6.要实施身份验证和授权机制

7.要实施全面的日志审计,对异常事件进行记录和溯源

8.要加强依赖管理,定期更新依赖库

9.要定期安全审查代码,发现和修复潜在漏洞

六不要:

1.不要信任用户输入的数据,始终进行验证和过滤

2.不要完全信任第三方组件或库,定期更新

3.不要使用不安全或弱加密算法

4.不要存储敏感信息在客户端

5.不要将用户的密码存储为明文

6.不要在生产环境中使用调试信息

除此之外,还可以考虑WAF防火墙,有效防御 SQL注入、XSS攻击、命令/代码执行、文件包含、木马上传、路径穿越、恶意扫描。是具有防注入、XSS过滤等功能。

防注入:检测SQL关键字、特殊符号、运算符、操作符、注释符的相关组合特征,并进行匹配,全面防护SQL注,如:盲注、报错注入、堆叠注入

XSS过滤:针对HTML脚本标签、事件处理器、脚本协议、样式等进行检测,防止恶意用户通过客户端请求注入恶意XSS语句

编码安全风险是软件开发过程中必须关注的重要问题。通过实施有效的防护措施可以大大降低这些风险。通过综合运用这些防护措施,可以构建安全的软件生态,确保软件的安全性并降低面临的安全风险。