首先,该病毒会通过永恒之蓝漏洞、域控PSEXEC、SMB爆破、MSSQL爆破进行传播,在清除之前,需要先确保打上了MS17-010补丁、域控服务器安全、更换高强度密码、更换高强度MSSQL密码。

杀死病毒进程

病毒进程svchost下的一大串可疑进程,包括powershell、cmd以及一个python图标的进程,在svchost进程上右键删除进程树,将这些进程都结束掉。

还有一个独立的随机名进程也要清除,这是一个远程执行命令的恶意工具。

还有一大堆调用wscript的cmd进程,通通杀死。

删除病毒文件

然后来到这些病毒进程对应的文件,首先C:\Windows\Temp,将时间可疑(3月19)的文件全部删除。

这个目录下也有病毒文件。

C:\Windows目录下也是重灾区,时间可疑、名字可疑的(随机名)全部删除。

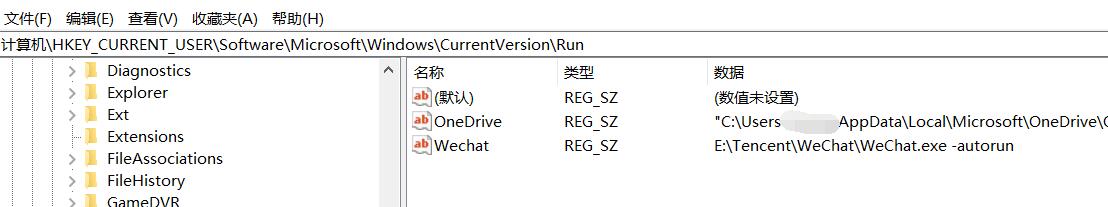

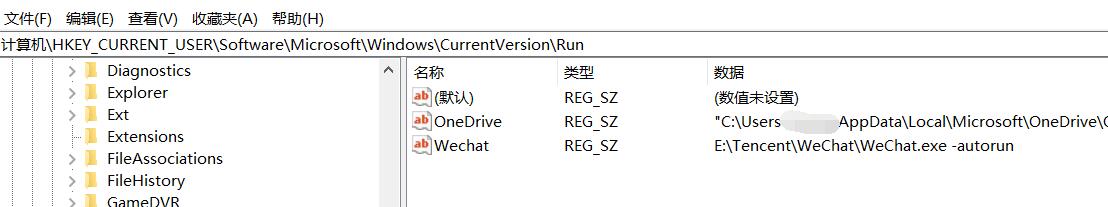

清除注册表、定时任务、服务

删除Run启动项下的随机名可疑键。

清除可疑的定时任务,其中包括随机名文件,以及powershell代码。

几个固定的恶意定时任务为:Ddrivers、DnsScan、WebServers、Bluetoolths、Credentials。

最后,清掉可疑的服务。

随着该病毒的不断变种,要删除的进程、文件以及启动项这些可能会有点偏差,但万变不离其宗,随机名、时间可疑的就杀。