目录

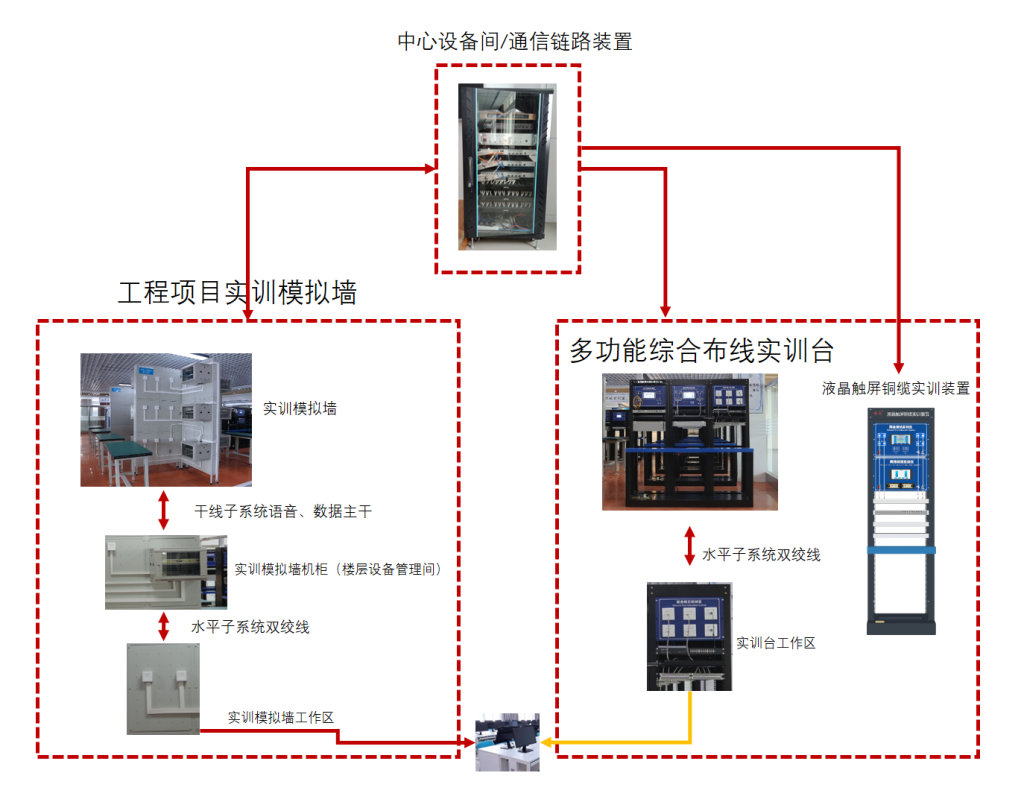

一、实验拓扑

二、实验需求

三、实验的大致思路

四、实验过程

4、基础配置

4.1 FW4的接口信息

4.2 新建办公,生产,游客,电信,移动安全区域

4.3 接口的网络配置

生产区:10.0.1.2/24

办公区:10.0.2.2/24

4.4 FW4的HRP接口的链路聚合

4.5 FW1新增链路聚合

总公司交换机新增配置;

5、(需求12)防火墙组网改成双机热备的组网形式,做负载分担模式,游客区和DMZ区走FW3,生产区和办公区的流量走FW1

6、带宽策略配置

6.1 (需求13)办公区上网用户限制流量不超过100M,其中销售部人员在其基础上限制流量不超过60M,且销售部一共10人,每人限制流量不超过6M

6.2 (需求14) 销售部保证email应用在办公时间至少可以使用10M的带宽,每个人至少1M

编辑 6.3(需求15) 移动链路采用的是100M的带宽,要求游客区用户仅能占用50M,并且基于在线地址进行动态均分

编辑 6.4 、(需求16)外网访问内网服务器,下行流量不超过40M,DMZ中的每台服务器限制对外提供的最大下行带宽不超过20M

一、实验拓扑

二、实验需求

12、对现有网络进行改造升级,将当个防火墙组网改成双机热备的组网形式,做负载分担模式,游客区和DMZ区走FW3,生产区和办公区的流量走FW1

13、办公区上网用户限制流量不超过100M,其中销售部人员在其基础上限制流量不超过60M,且销售部一共10人,每人限制流量不超过6M

14、销售部保证email应用在办公时间至少可以使用10M的带宽,每个人至少1M

15、移动链路采用的是100M的带宽,要求游客区用户仅能占用50M,并且基于在线地址进行动态均分

16、外网访问内网服务器,下行流量不超过40M,DMZ中的每台服务器限制对外提供的最大下行带宽不超过20M

三、实验的大致思路

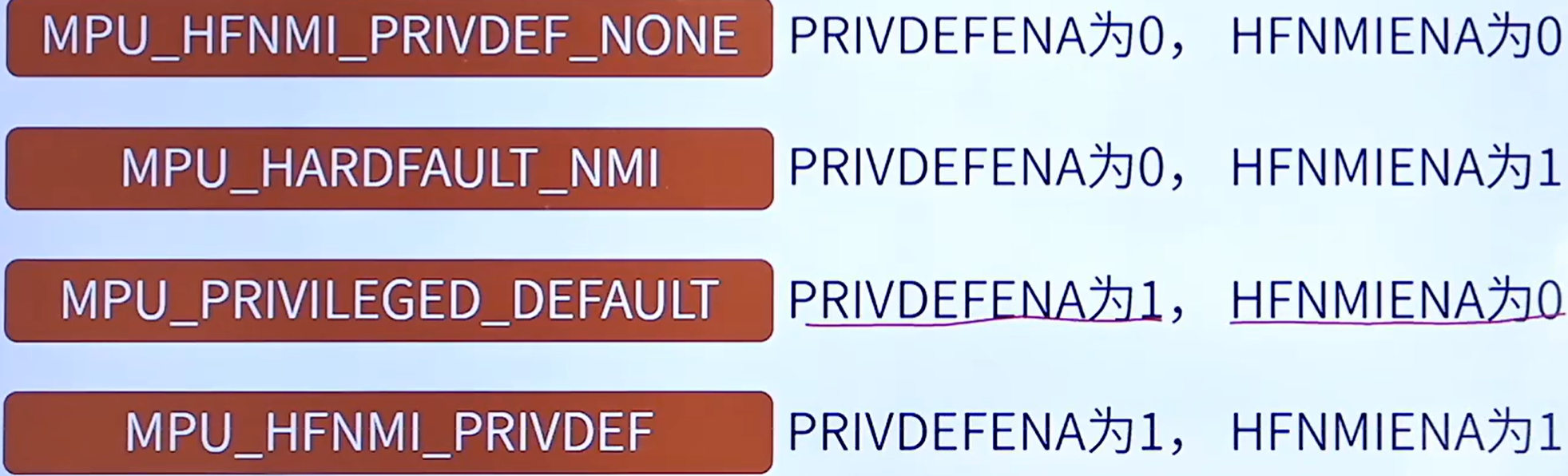

1、HRRP的IP地址合理划分

2、对防护墙FW4进行网络配置

3、防火墙双机热备技术的负载分担模式的相关配置

4、带宽管理配置

四、实验过程

4、基础配置

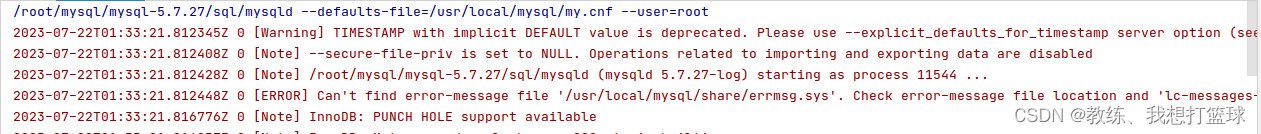

4.1 FW4的接口信息

FW4:

FW4:

G0/0/0 192.168.0.6-----LSW5 G0/0/4

G1/0/0 10.10.10.3-----FW1 G1/0/4 10.10.10.1 HRRP

G1/0/1 10.10.10.4-----FW1 G1/0/5 10.10.10.2 HRRP

G1/0/2 21.0.0.3-----LSW13 G0/0/2 移动

G1/0/3 12.0.0.3-----LSW12 G0/0/3 电信

G1/0/4 10.0.0.2-----LSW7 G0/0/3 游客区

G1/0/5 10.0.3.2-----LSW4 G0/0/4 DMZ

G1/0/6 -----LSW1 G0/0/4

1.0.6.1 生产区----10.0.1.2

1.0.6.2 办公区----10.0.2.2HRP:根据10.10.10.0/24合理划分4.2 新建办公,生产,游客,电信,移动安全区域

4.3 接口的网络配置

生产区:10.0.1.2/24

办公区:10.0.2.2/24

4.4 FW4的HRP接口的链路聚合

G1/0/0---10.10.10.3 G1/0/4----10.10.10.1

G1/0/1---10.10.10.4 G1/0/5----10.10.10.2

新建一个HRP的安全区域 :

电信和移动:

DMZ:

游客区:

4.5 FW1新增链路聚合

总公司交换机新增配置;

5、(需求12)防火墙组网改成双机热备的组网形式,做负载分担模式,游客区和DMZ区走FW3,生产区和办公区的流量走FW1

FW1:勾选主动抢占,说明开启了抢占模式,默认60s抢占延迟

新建HRP安全区域;

FW4:

新建HRP安全区域:

FW4的双击热备视图:

FW1的双击热备视图:

6、带宽策略配置

6.1 (需求13)办公区上网用户限制流量不超过100M,其中销售部人员在其基础上限制流量不超过60M,且销售部一共10人,每人限制流量不超过6M

办公区上网限制:

销售部上网限制:

6.2 (需求14) 销售部保证email应用在办公时间至少可以使用10M的带宽,每个人至少1M

6.3(需求15) 移动链路采用的是100M的带宽,要求游客区用户仅能占用50M,并且基于在线地址进行动态均分

6.3(需求15) 移动链路采用的是100M的带宽,要求游客区用户仅能占用50M,并且基于在线地址进行动态均分

6.4 、(需求16)外网访问内网服务器,下行流量不超过40M,DMZ中的每台服务器限制对外提供的最大下行带宽不超过20M

6.4 、(需求16)外网访问内网服务器,下行流量不超过40M,DMZ中的每台服务器限制对外提供的最大下行带宽不超过20M