目录

3.1 接口加密与区块链技术的结合

3.1.1 区块链技术的安全特性与优势

3.1.2 接口加密在区块链中的应用案例

3.2 接口加密与物联网安全

3.2.1 物联网安全的挑战与需求

3.2.2 接口加密在物联网领域的实际应用

3.3 接口加密在金融与电子商务领域的应用

随着信息技术的不断发展和应用场景的不断扩展,接口加密作为保障数据安全的重要手段将在更多领域发挥重要作用。本节将探讨接口加密在未来发展中的趋势以及在各个领域的应用场景。

3.1 接口加密与区块链技术的结合

3.1.1 区块链技术的安全特性与优势

区块链技术以其分布式、去中心化、不可篡改等特点而备受关注。区块链通过将数据存储在多个节点上,并使用密码学技术确保数据的安全性和不可篡改性,有效地解决了传统中心化系统中存在的单点故障和数据篡改等问题。

3.1.2 接口加密在区块链中的应用案例

接口加密技术与区块链技术的结合,可以进一步提高数据的安全性和可信度。例如,在基于区块链的身份认证系统中,用户的身份信息可以通过接口加密技术进行保护,确保用户隐私不被泄露;在基于区块链的供应链管理系统中,通过接口加密技术保护供应链数据的安全传输,防止供应链数据被篡改和伪造。

3.2 接口加密与物联网安全

3.2.1 物联网安全的挑战与需求

随着物联网技术的快速发展,越来越多的设备和传感器连接到互联网,构建了一个庞大的物联网生态系统。然而,物联网设备的安全性问题成为了制约其发展的主要挑战之一,如设备数据的泄露、篡改、伪造等安全问题。

3.2.2 接口加密在物联网领域的实际应用

接口加密技术可以在物联网领域发挥重要作用。通过对物联网设备之间的通信数据进行加密保护,可以防止数据被窃取和篡改,确保物联网系统的安全运行。例如,在智能家居系统中,通过接口加密技术保护智能设备之间的通信数据,可以防止黑客入侵和用户隐私泄露。

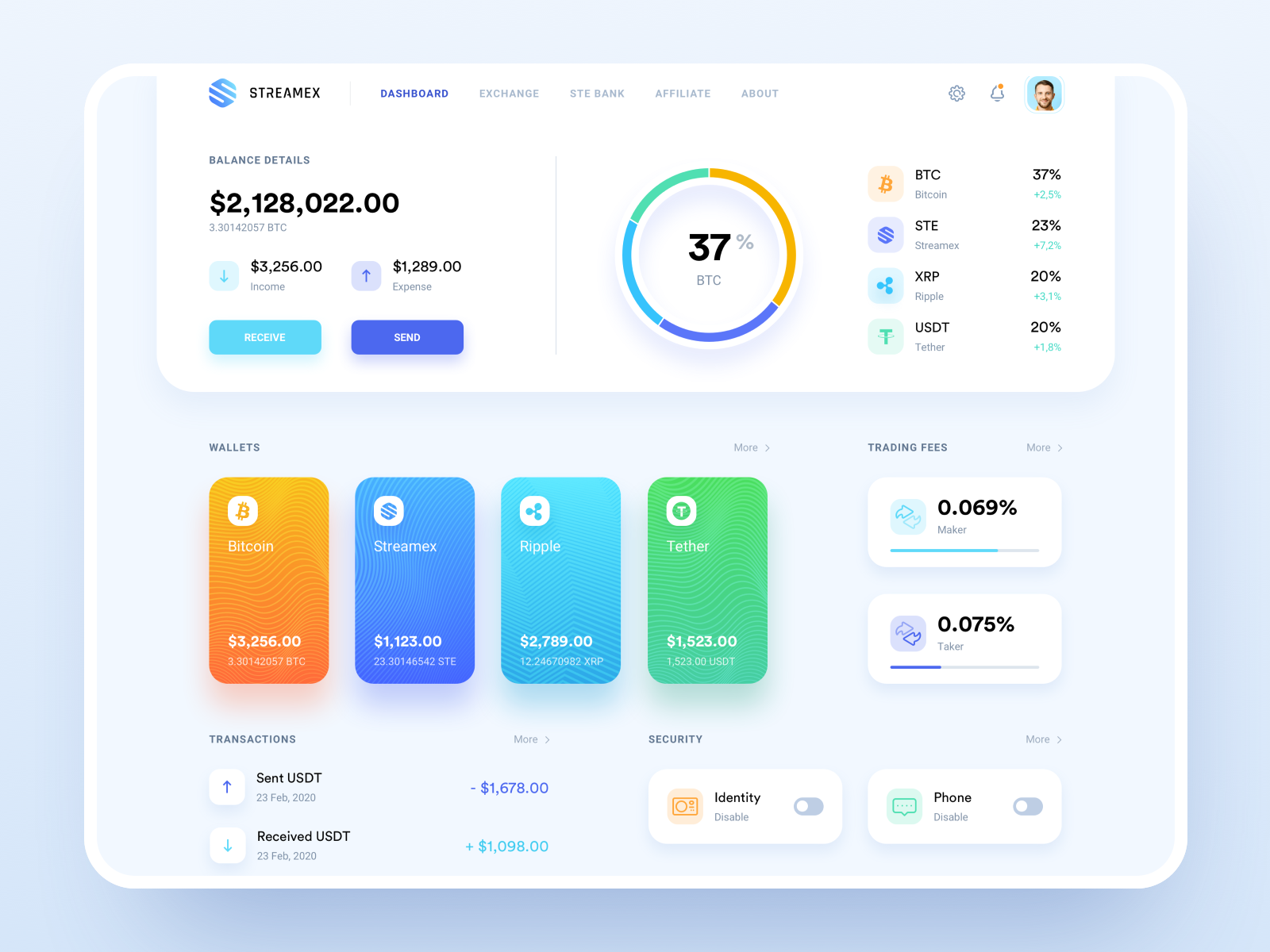

3.3 接口加密在金融与电子商务领域的应用

在金融和电子商务领域,数据安全是用户信任的基础。接口加密技术可以用于保护用户的交易数据、个人信息等敏感信息,防止数据泄露和欺诈行为,提升金融和电商平台的信用和安全性。接口加密技术在金融和电商领域的应用场景包括但不限于:

-

支付接口加密: 金融和电商平台的支付接口是最为敏感的环节之一,需要保障用户的支付数据不被窃取和篡改。通过对支付接口进行加密,可以有效防止支付数据泄露和交易欺诈,保障用户的资金安全和交易的顺利进行。

-

用户信息加密: 金融和电商平台存储大量用户的个人信息和交易记录,这些信息如果泄露将会对用户造成严重损失。通过接口加密技术对用户信息进行加密,可以有效保护用户隐私,防止用户信息被盗取和滥用,提升用户的信任度和忠诚度。

-

数据传输加密: 金融和电商平台的数据传输过程中存在被窃听和篡改的风险,特别是在公共网络上进行数据传输时,安全风险更是不可忽视。通过接口加密技术对数据传输进行加密,可以有效防止数据被窃取和篡改,确保数据传输的安全性和可靠性。

-

交易数据签名: 在金融和电商交易中,数据的完整性和真实性是至关重要的。通过接口加密技术对交易数据进行数字签名,可以确保交易数据不被篡改,防止交易欺诈和纠纷发生,提升交易的安全性和可信度。

综上所述,接口加密技术在金融和电子商务领域有着广泛的应用前景和重要意义,可以有效保护用户的数据安全和隐私,提升平台的信用和竞争力。随着金融和电商行业的不断发展和创新,接口加密技术将会发挥越来越重要的作用,成为保障金融和电商交易安全的重要保障手段。